Cấu hình Customer Gateway

Cấu hình Customer Gateway

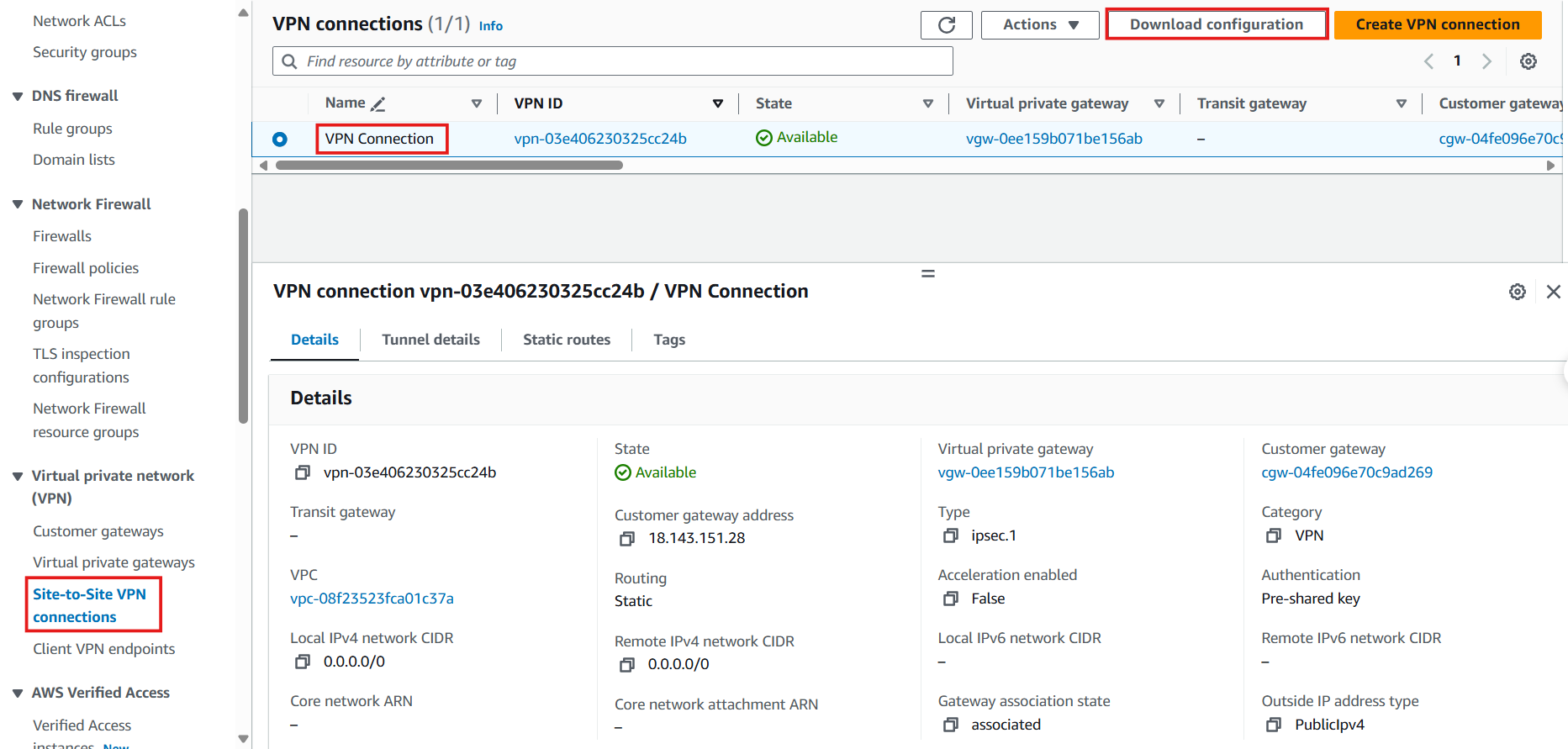

- Truy cập vào VPC

- Chọn Site-to-Site VPN Connection

- Chọn VPN Connection đã tạo

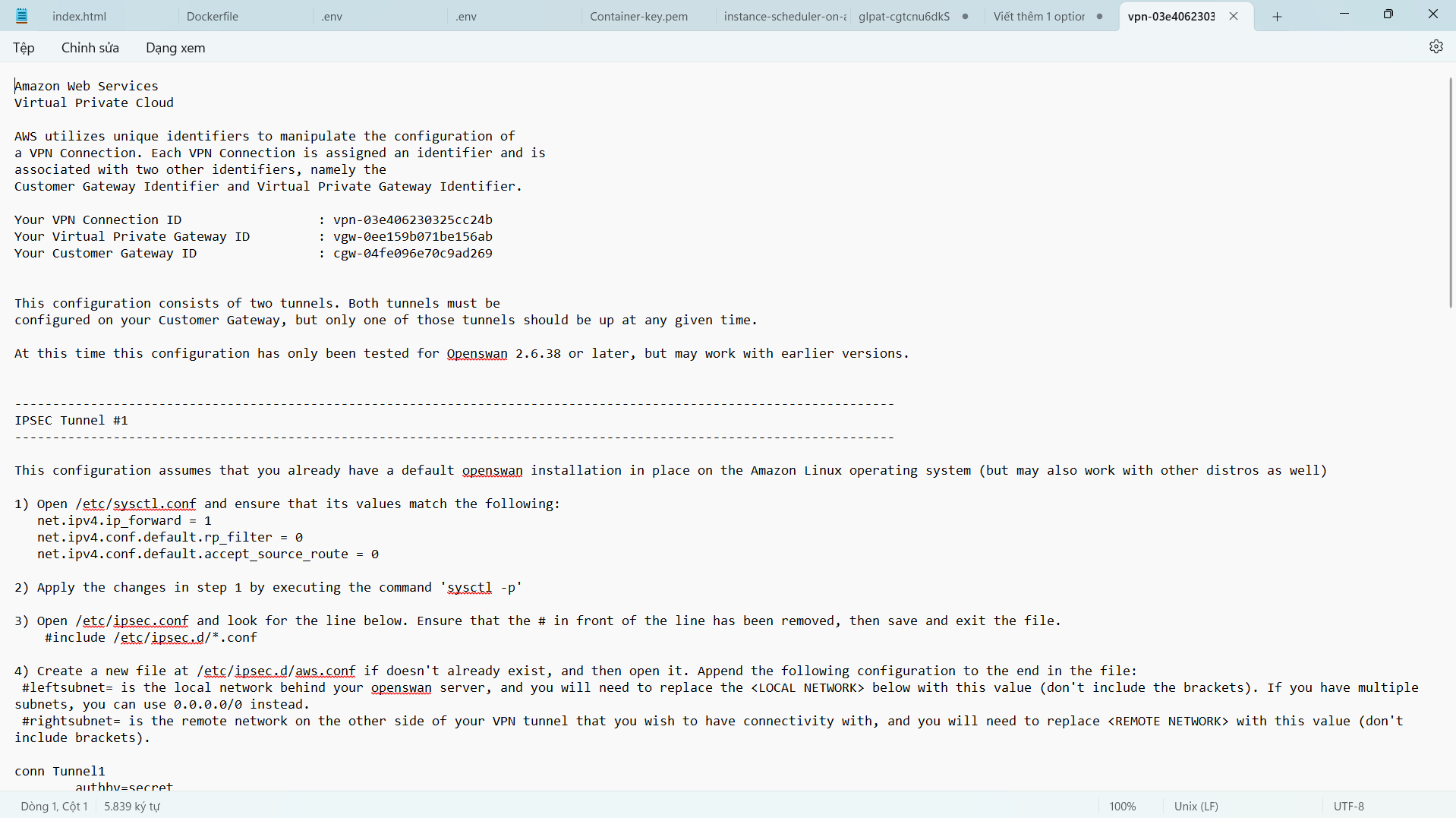

- Chọn Download Configuration

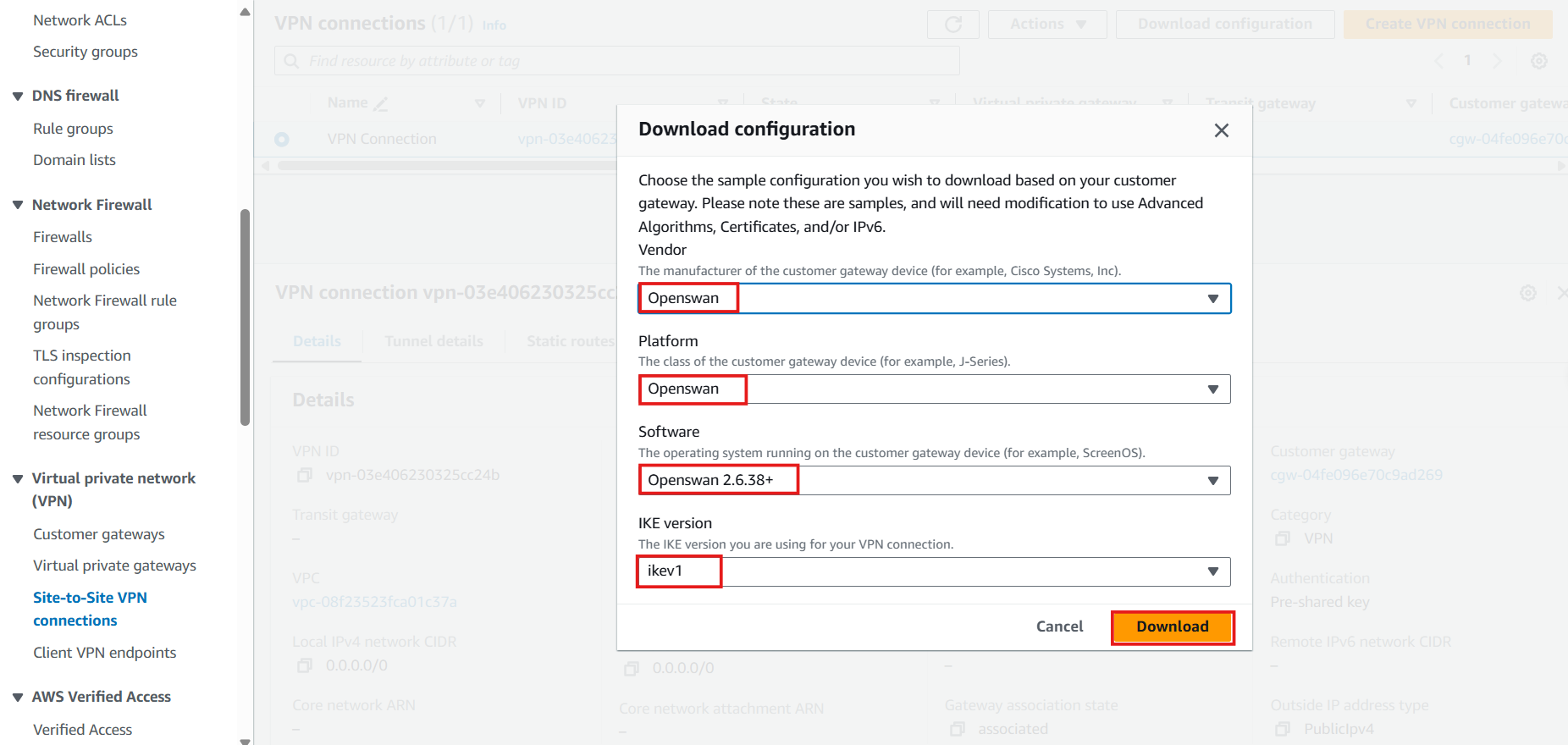

- Trong hộp thoại Download Configuration, lựa chọn appliance phù hợp với bạn: Trong bài thực hành này, chúng ta sẽ sử dụng OpenSwan.

- Vendor: Chọn OpenSwan

- Platform: Chọn OpenSwan

- Software: Chọn OpenSwan 2.6.38+

- IKE version: Chọn ikev1

- Chọn Download.

- Lưu thông tin file câu hình vào thư mục chúng ta sử dụng lưu trữ key pair và công cụ cho bài lab.

- Sau đó dựa vào cấu hình được cung cấp, bạn thay đổi các thông tin phù hợp và cấu hình cho thiết bị của mình.

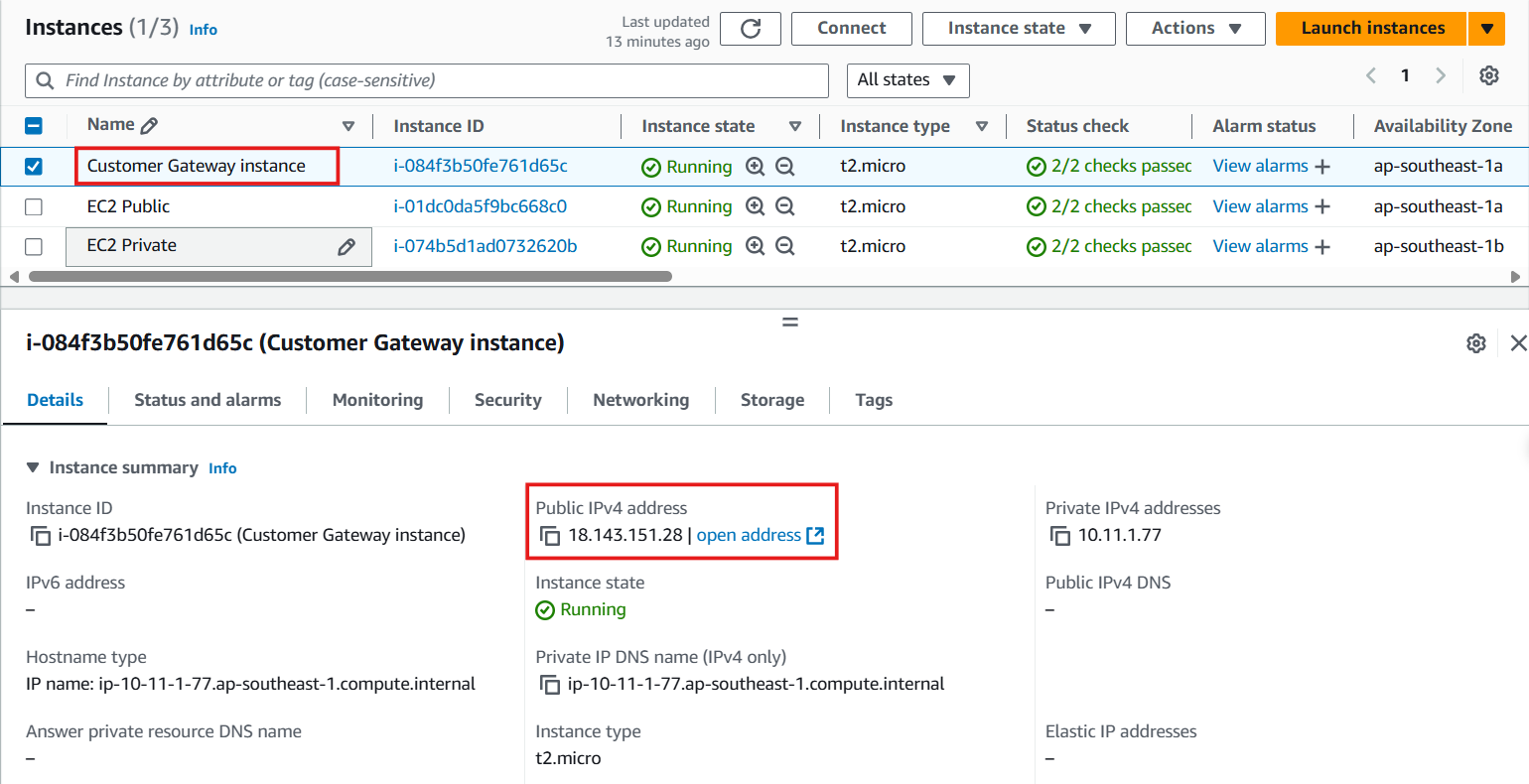

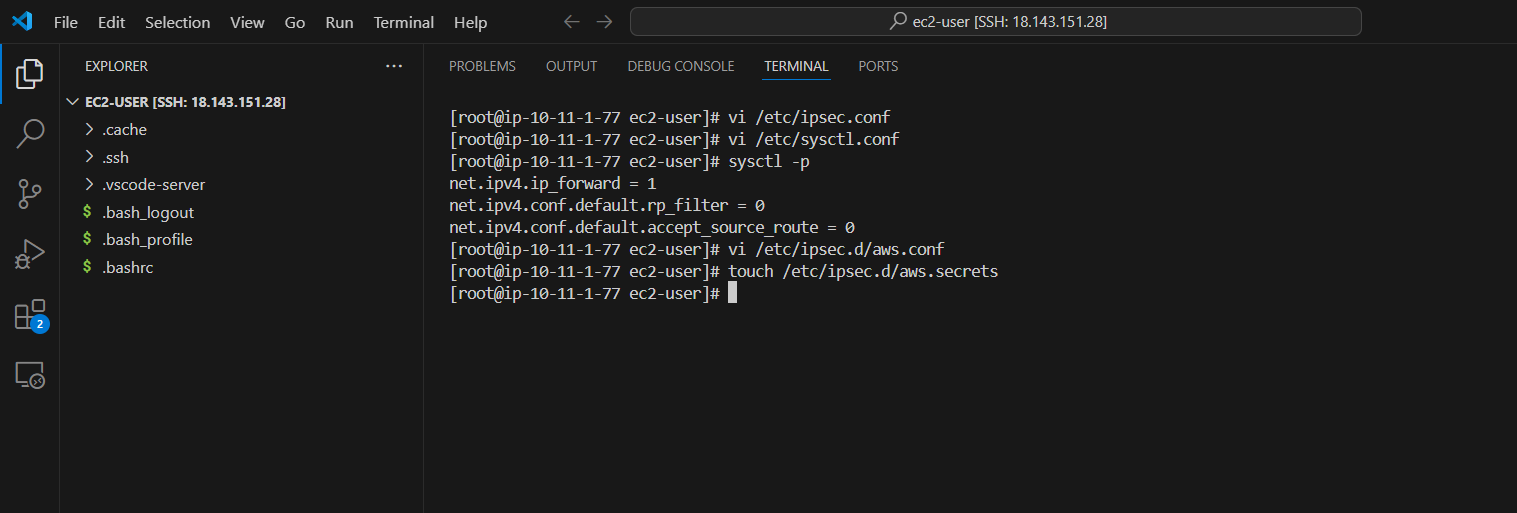

- Kết nối ssh vào EC2 Customer Gateway.

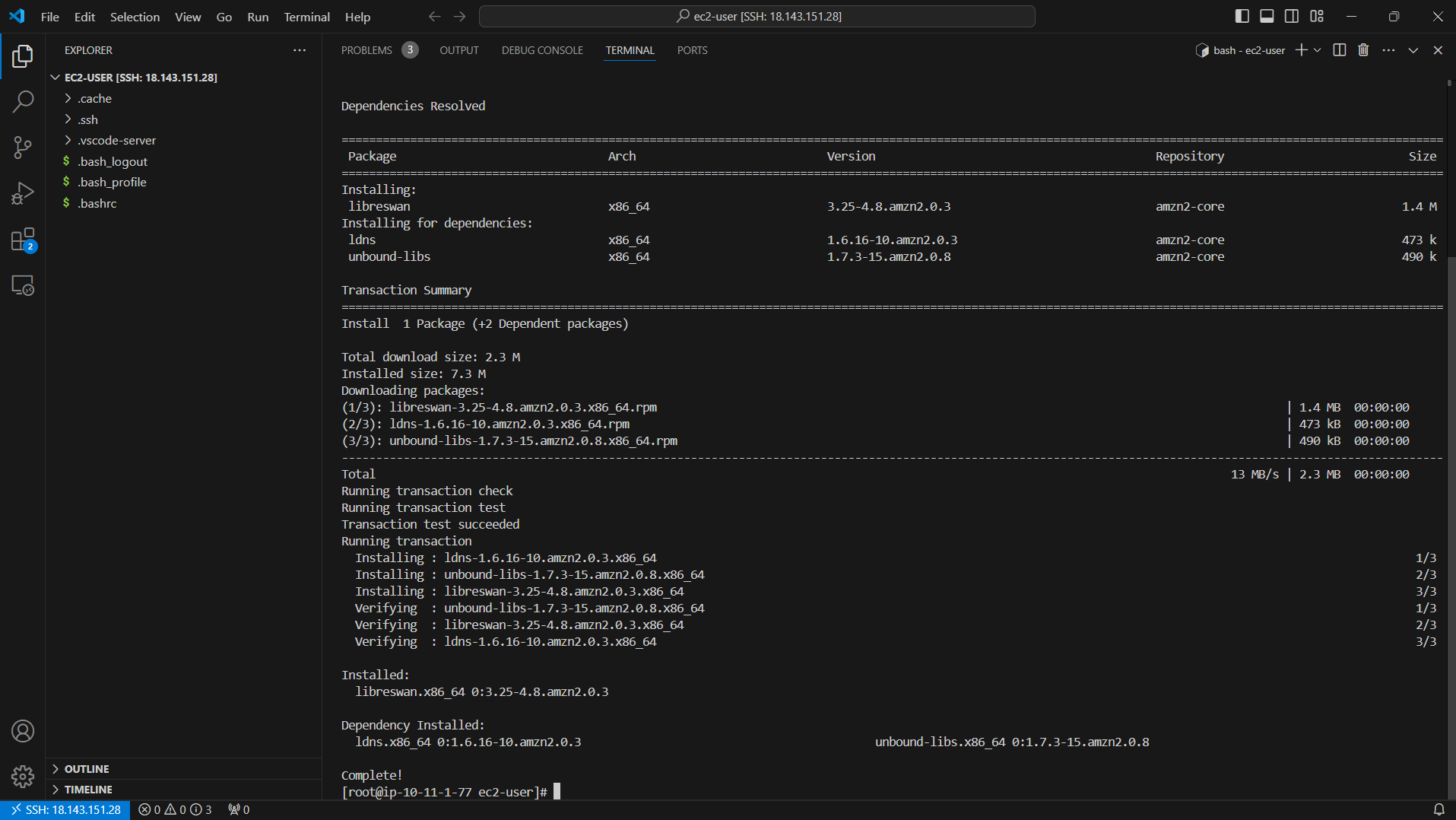

- Cài đặt OpenSwan

sudo su

yum install openswan -y

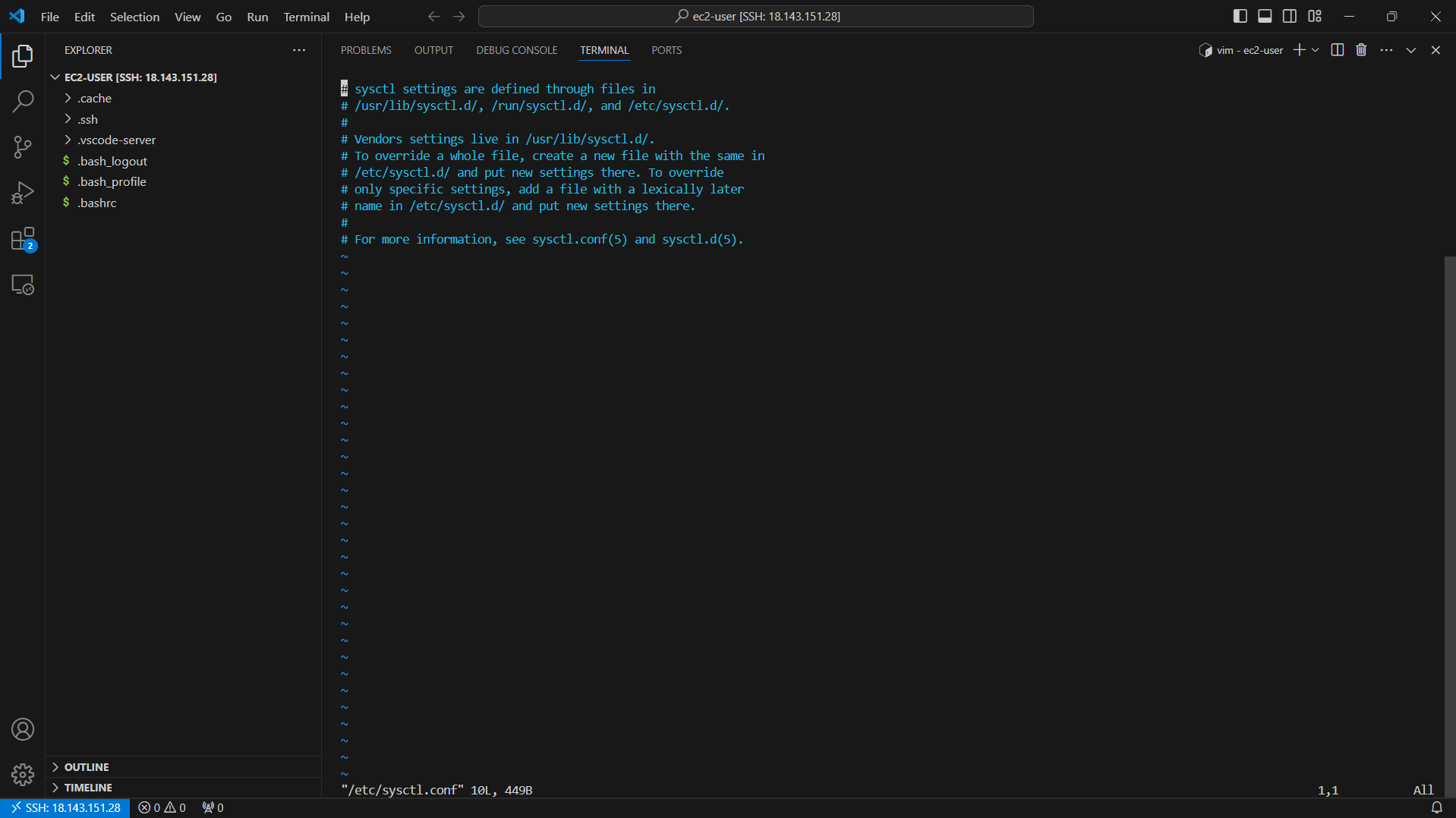

- Kiểm tra cấu hình file /etc/ipsec.conf

vi /etc/ipsec.conf

- Kiểm tra cấu hình đang như hình dưới.

- Ấn phím ESC và tổ hợp :q! để thoát khỏi trình chỉnh sửa vi.

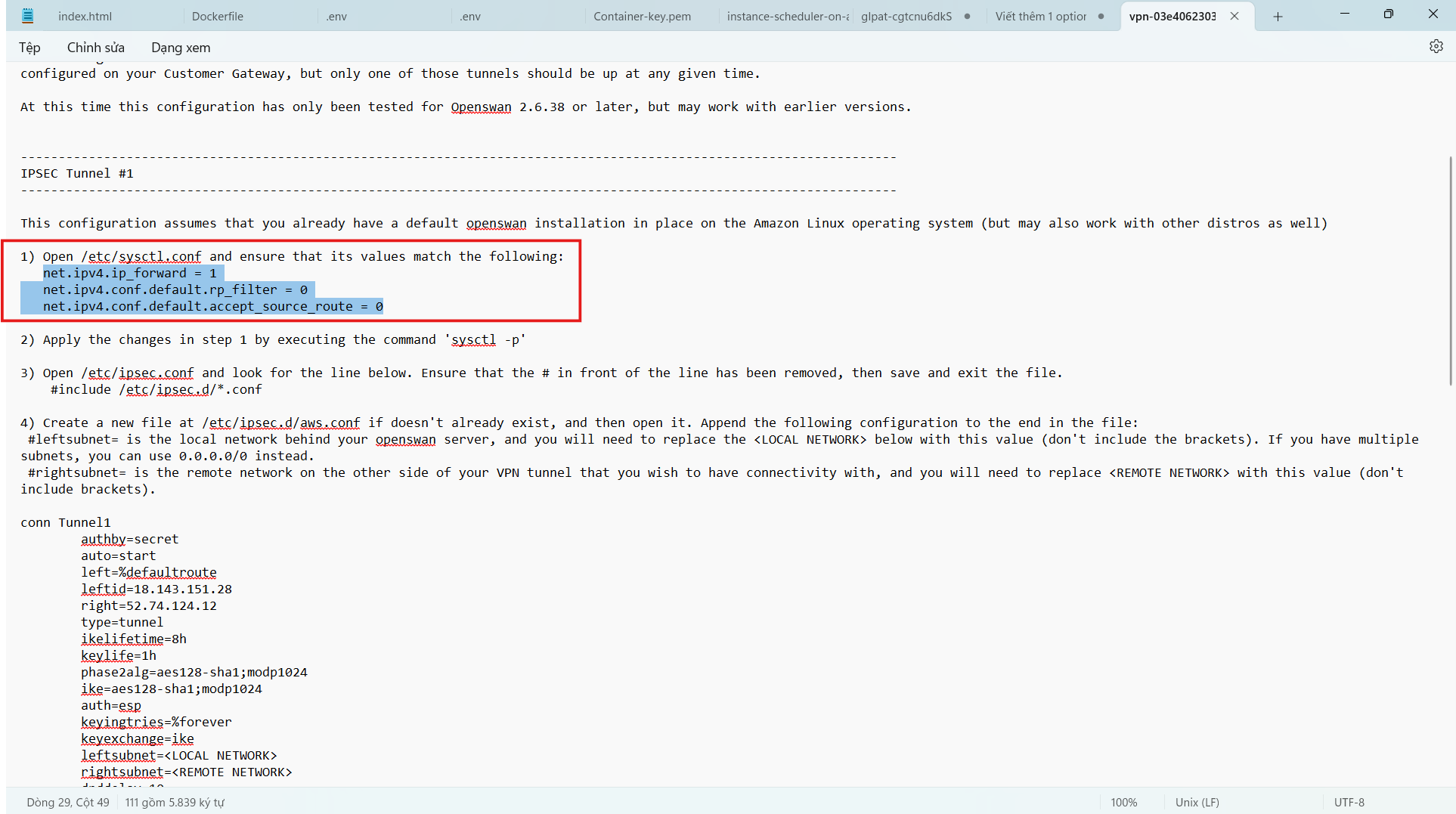

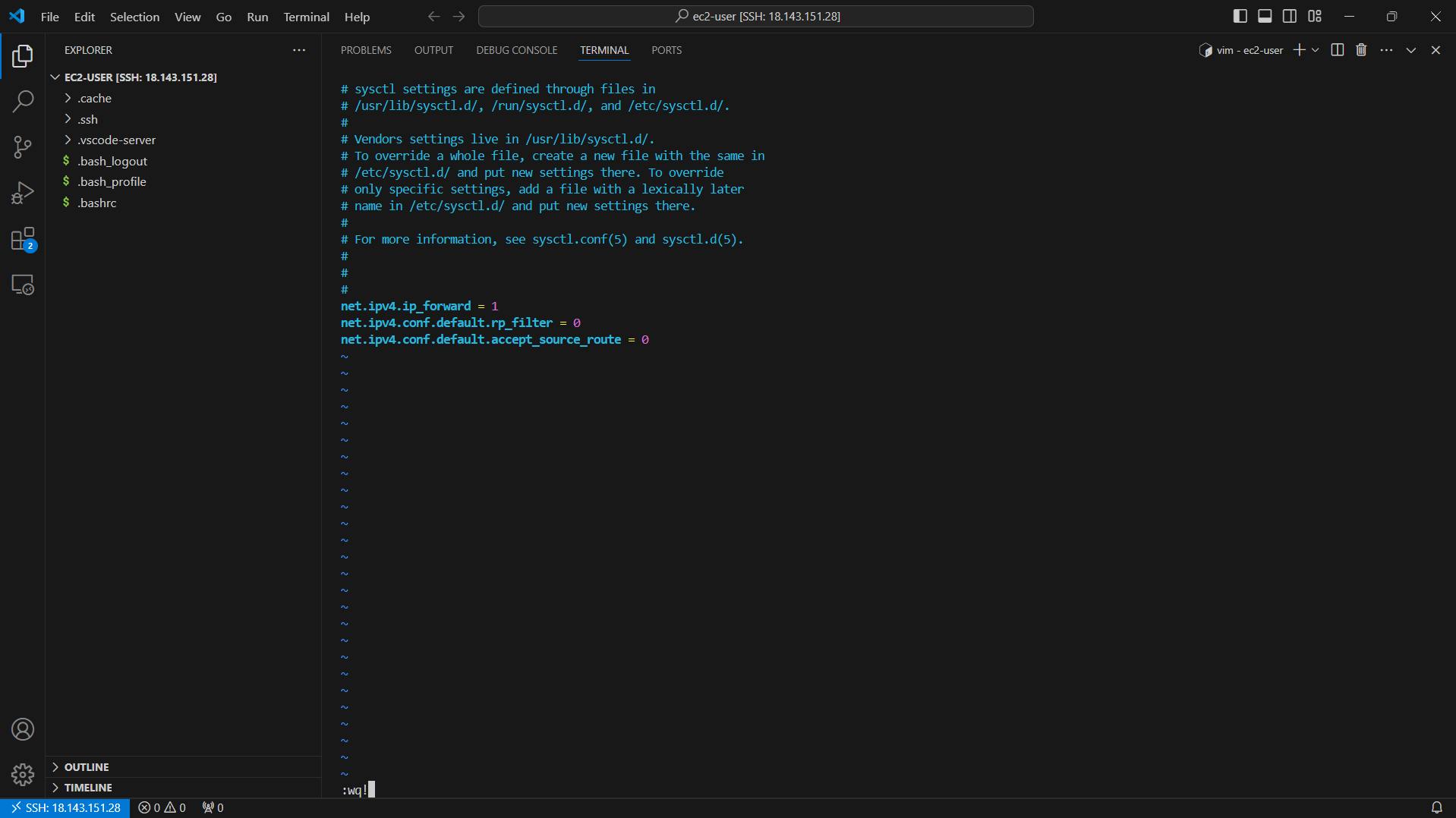

- Cấu hình file /etc/sysctl.conf

vi /etc/sysctl.conf

- Chuyển xuống vị trí cuối cùng trong file cấu hình. Ấn phím i để tiến hành chỉnh sửa file.

- Thêm cấu đoạn sau vào cuối tập tin cấu hình.

- Ấn phím ESC và tổ hợp :wq! để lưu file cấu hình.

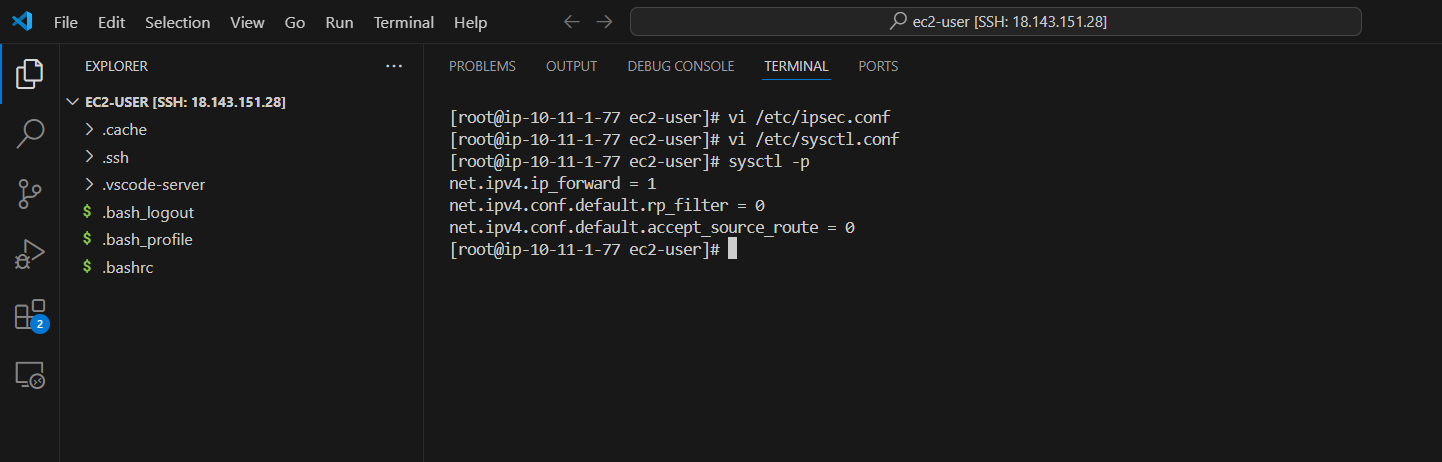

- Sau đó để áp dụng cấu hình này, chạy lệnh:

sysctl -p

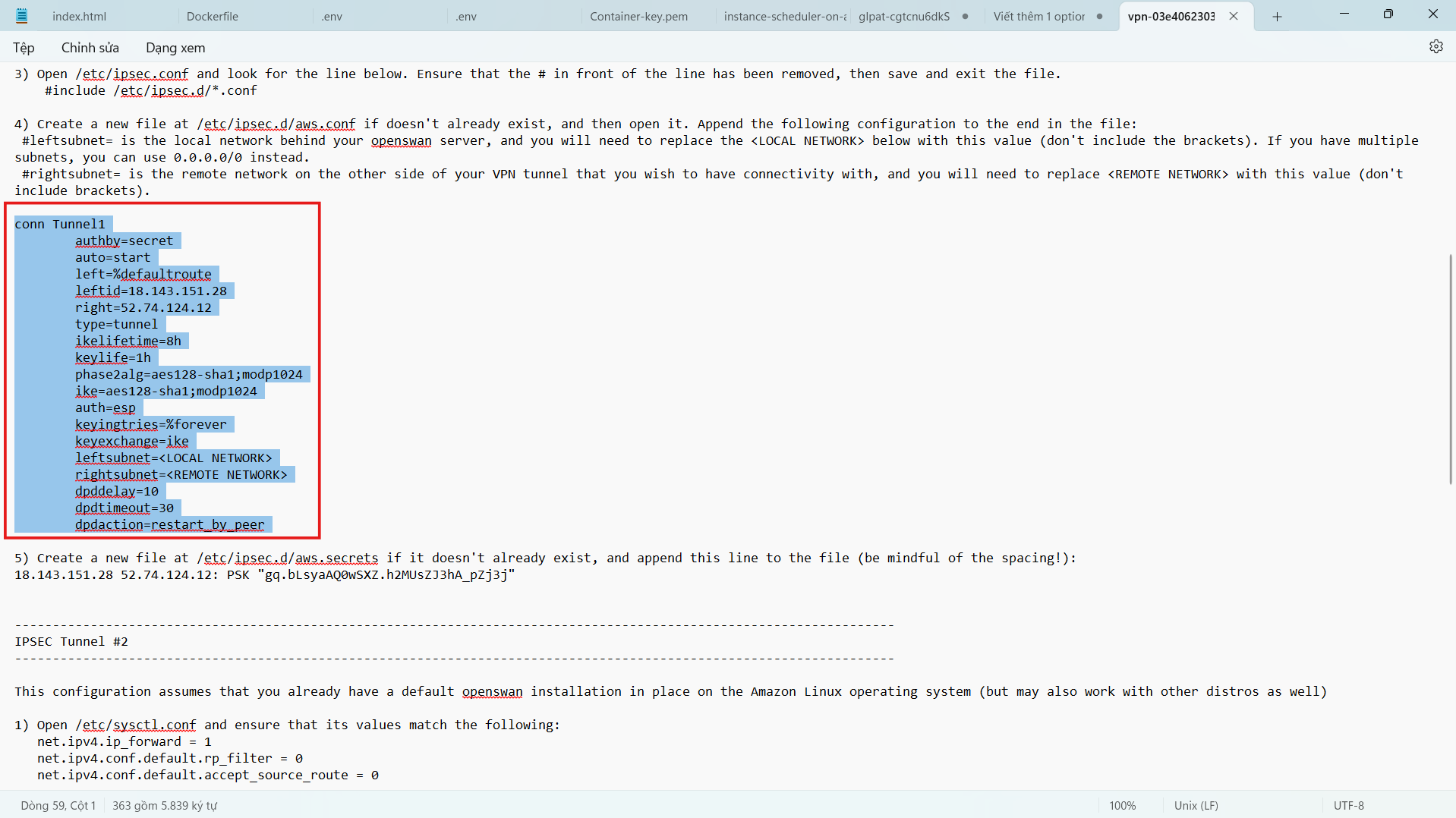

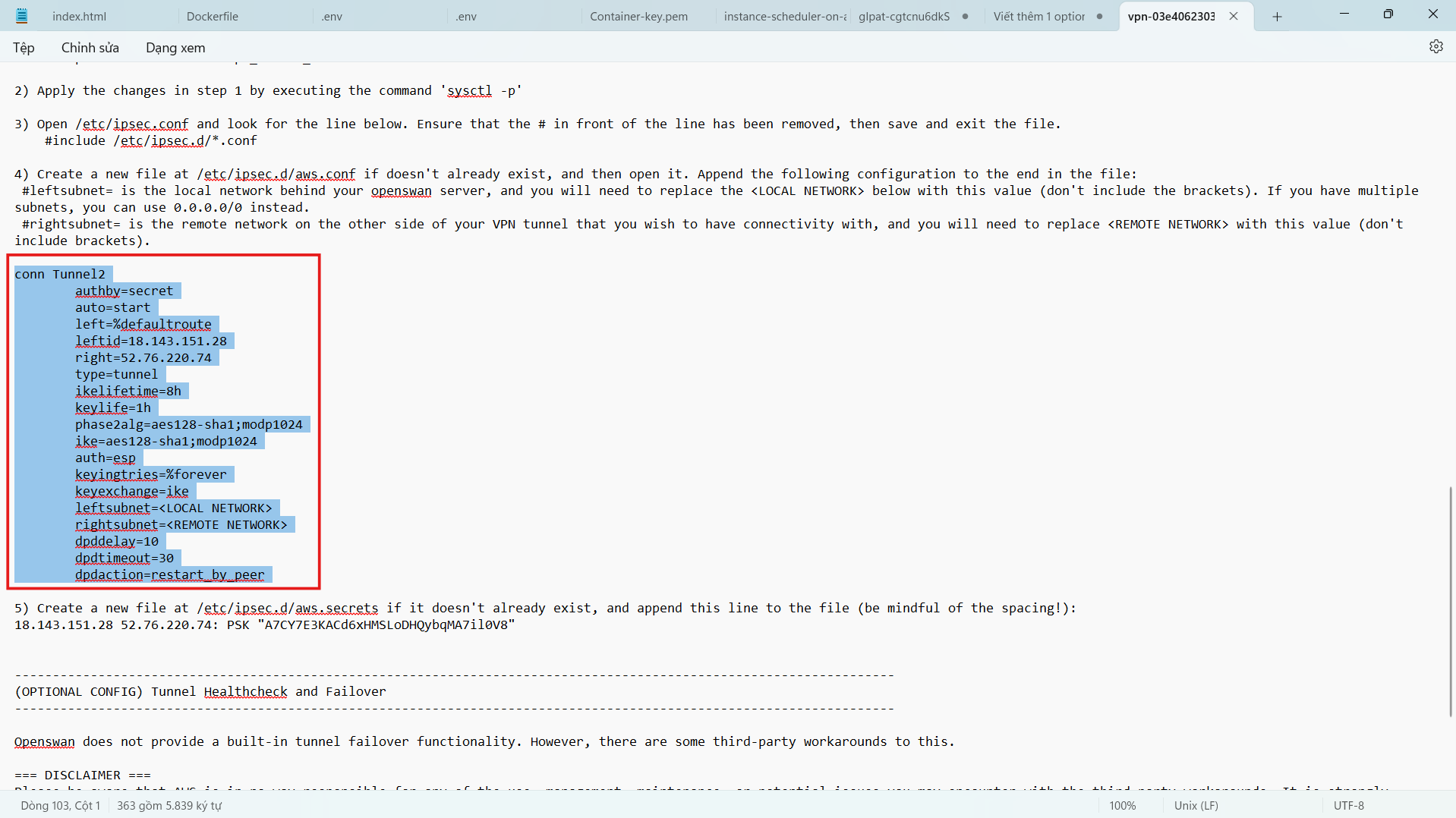

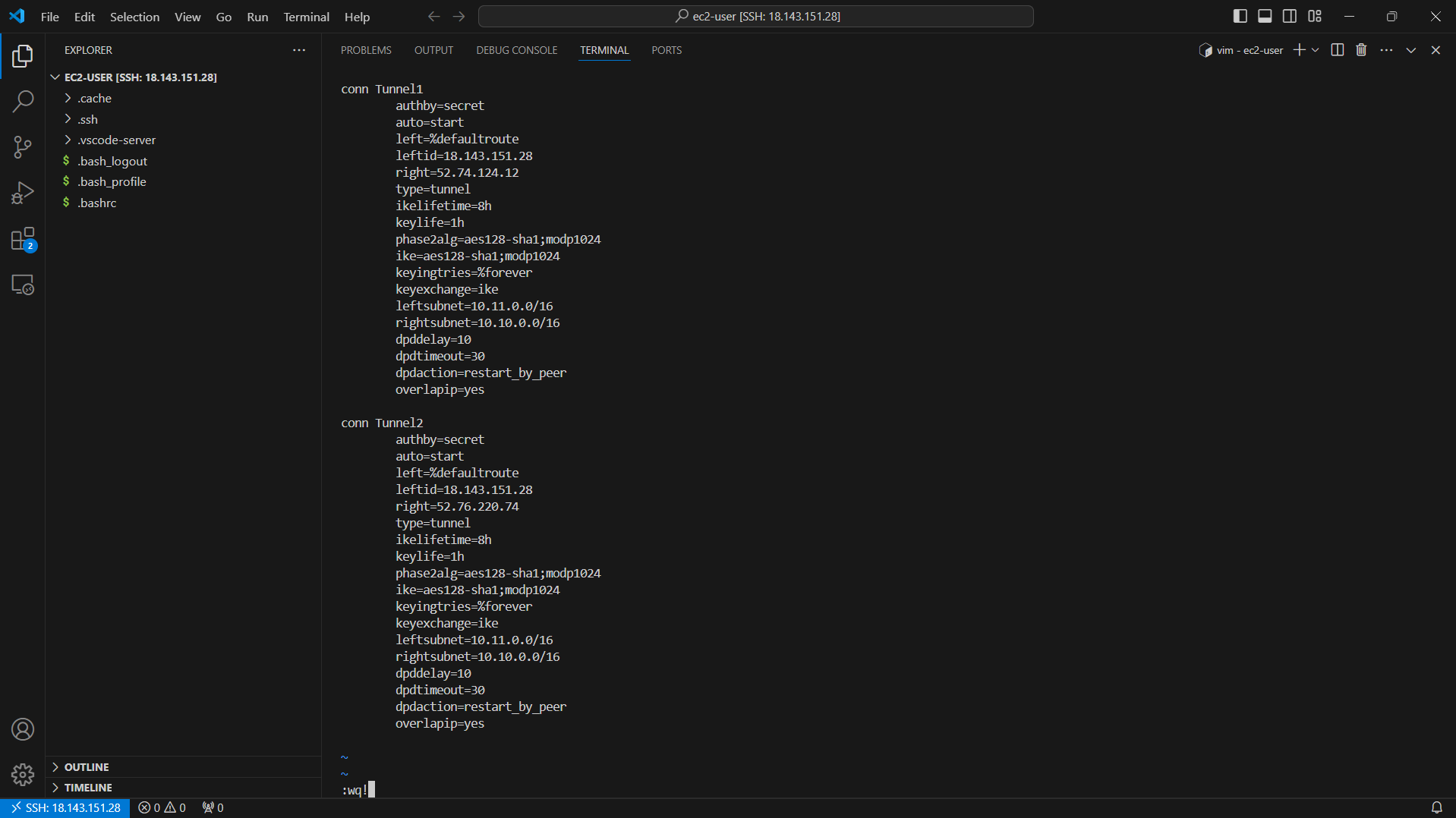

- Tiếp theo chúng ta sẽ cấu hình file /etc/ipsec.d/aws.conf

vi /etc/ipsec.d/aws.conf

-

Ấn phím i để tiến hành chỉnh sửa file.

-

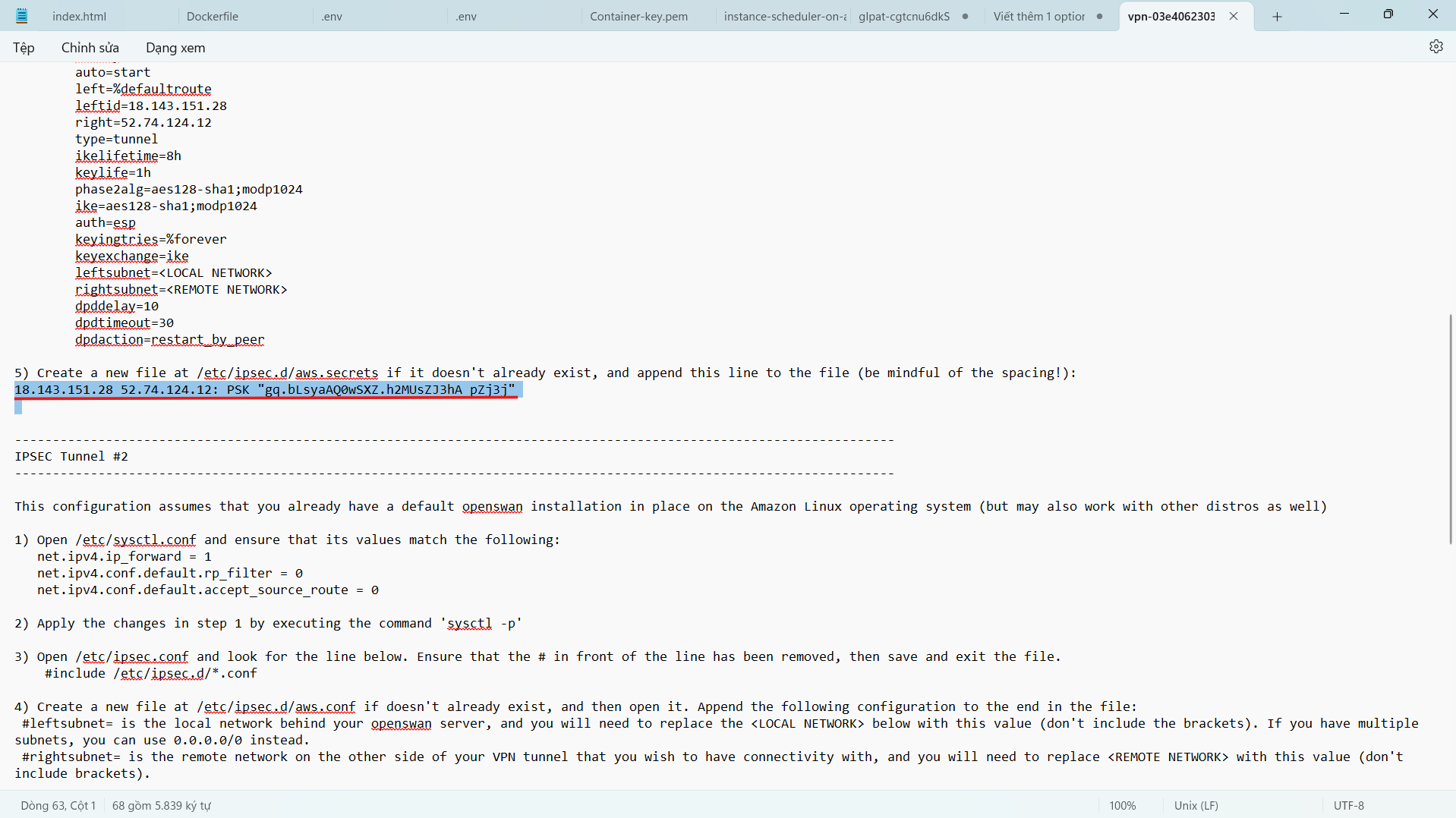

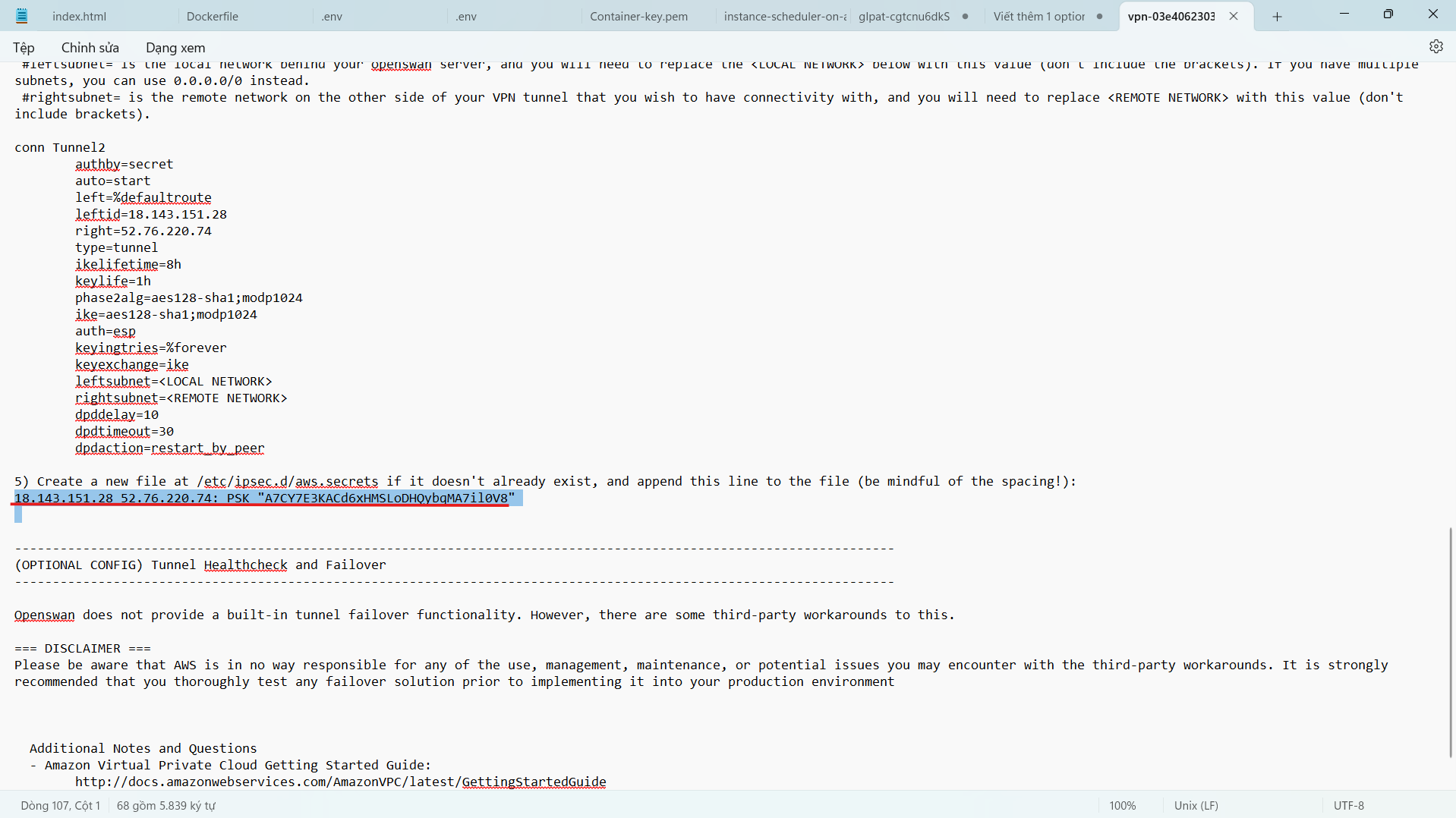

Thêm cấu đoạn sau vào tập tin cấu hình. Chúng ta sẽ tạo 2 Tunnel với thông tin được lấy từ file cấu hình VPN Connection bạn đã tải về và lưu chung vào thư mục chứa key pair trước đó.

-

Đảm bảo bạn chỉnh sửa địa chỉ IP và lớp mạng phù hợp trước khi copy đoạn cấu hình trên.

-

Đối với Amazon Linux thì chúng ta sẽ bỏ dòng auth=esp trong file cấu hình gốc.

-

Vì chúng ta chỉ có 1 public IP address cho Customer Gateway nên sẽ cần thêm cấu hình overlapip=yes.

-

leftid: IP Public Address phía Onprem. ( Ở đây chính là IP public của EC2 Customer Gateway trong ASG VPN VPC) .

-

right: IP Public Address phía AWS VPN Tunnel.

-

leftsubnet: CIDR của Mạng phía Local (Nếu có nhiều lớp mạng, bạn có thể để là 0.0.0.0/0).

-

rightsubnet: CIDR của Mạng phía Private Subnet trên AWS.

-

Dựa vào file cấu hình đã tải.

- Kiểm tra kỹ lại code.

- Ấn phím ESC và tổ hợp :wq! để lưu file cấu hình.

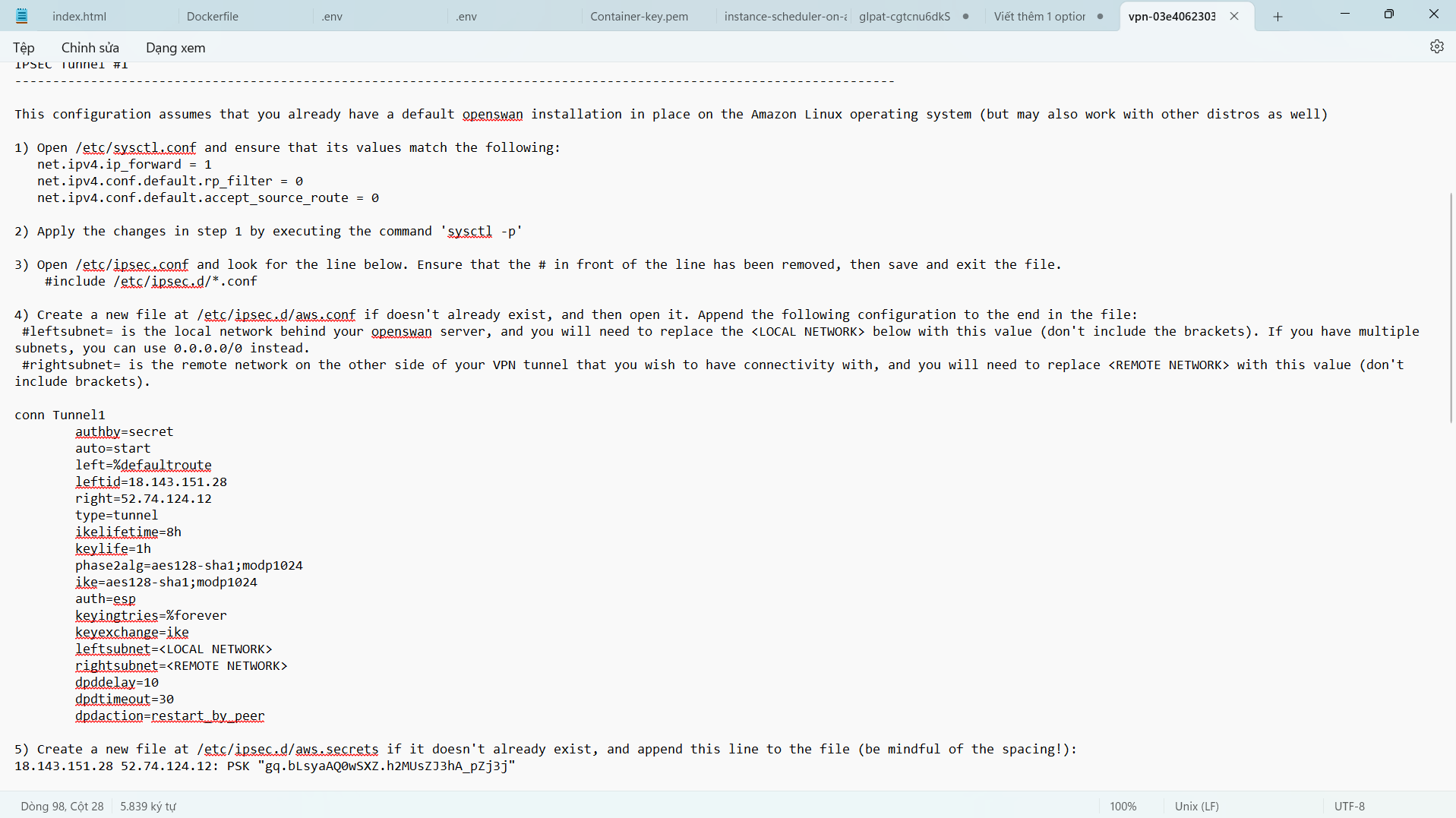

- Kiểm tra bước tiếp theo trong file cấu hình chúng ta đã tải xuống.

- Tạo mới và cấu hình file etc/ipsec.d/aws.secrets Tạo tập tin mới với cấu hình sau để thiết lập chứng thực cho 2 Tunnel.

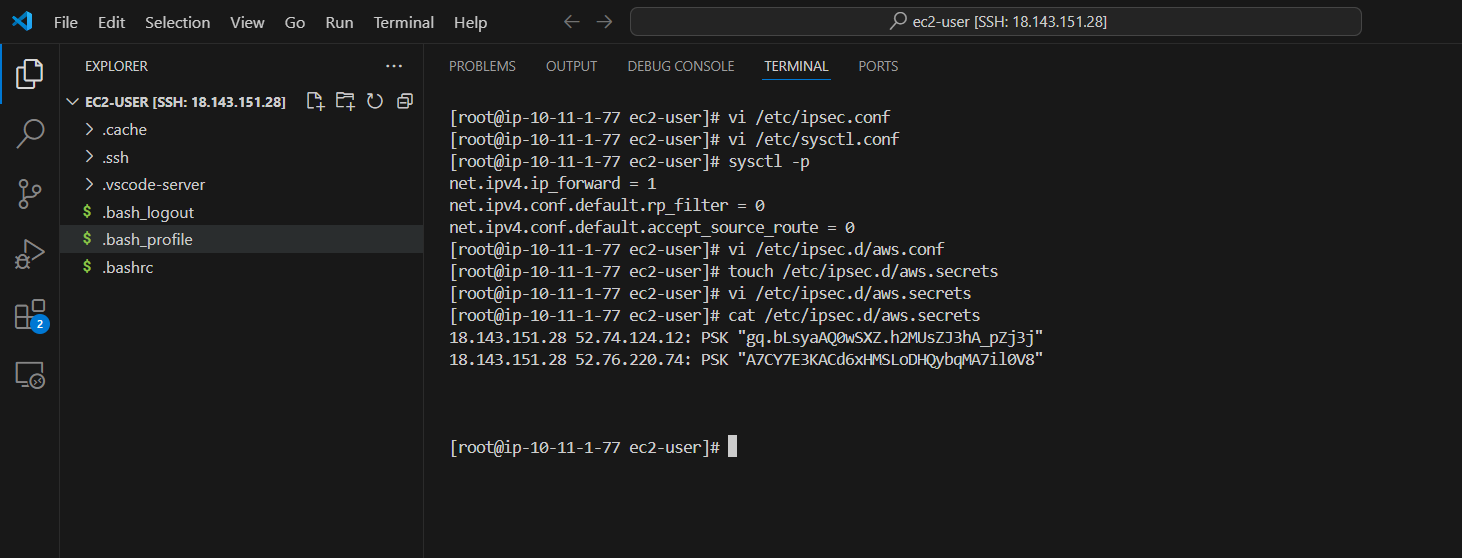

- Chạy lệnh touch /etc/ipsec.d/aws.secrets để tạo tập tin.

touch /etc/ipsec.d/aws.secrets

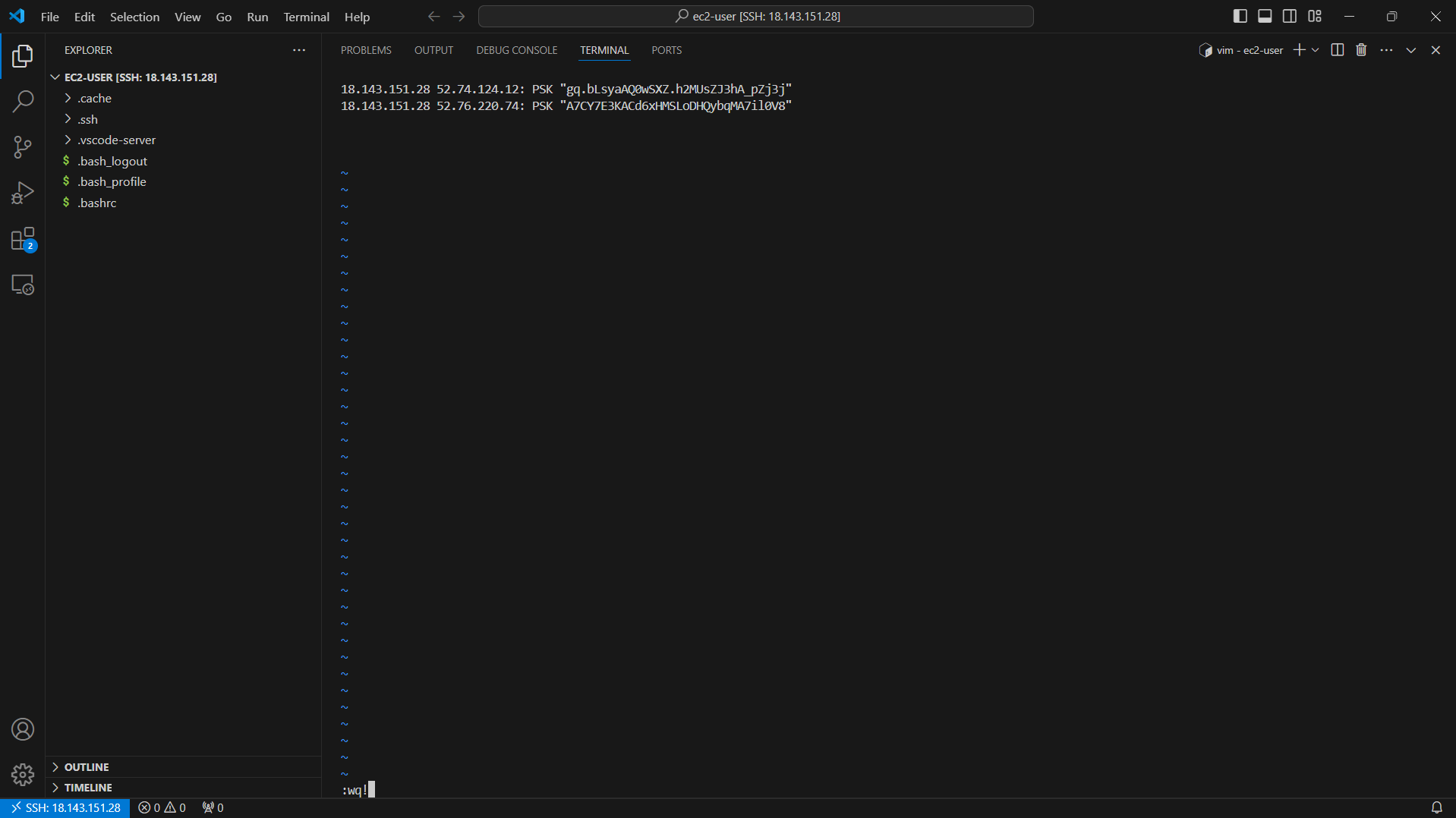

- Chạy lệnh vi /etc/ipsec.d/aws.secrets

vi /etc/ipsec.d/aws.secrets

- Ấn phím i để tiến hành chỉnh sửa file.

- Thêm cấu đoạn sau vào cuối tập tin cấu hình (đoạn cấu hình này ở bước 5 của IPSEC Tunnel #1 và IPSEC Tunnel #2)

- Ấn phím ESC và tổ hợp :wq! để lưu file cấu hình.

- Chạy lệnh cat /etc/ipsec.d/aws.secrets để kiểm tra nội dung file cấu hình

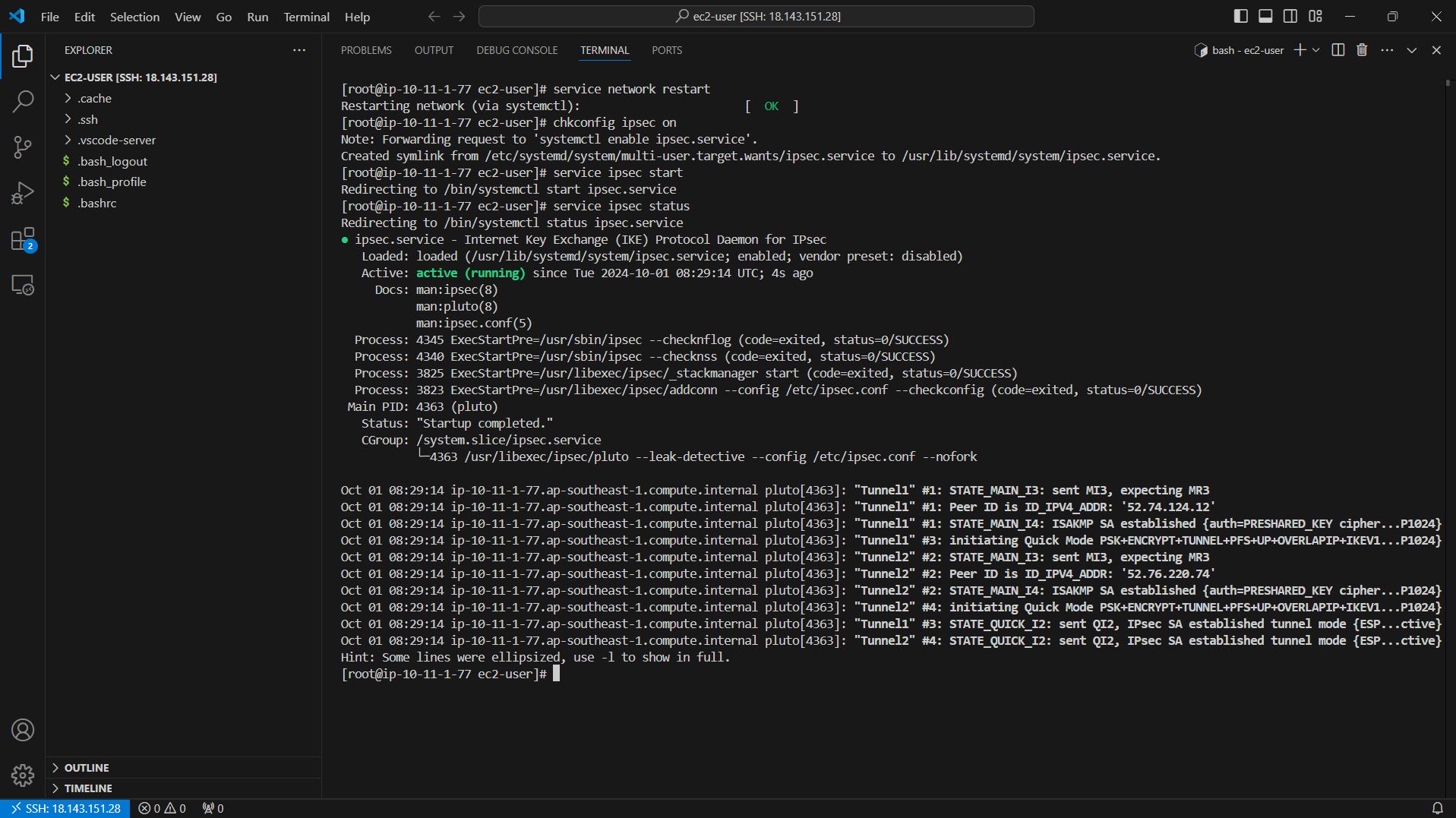

- Khởi động lại Network service & IPSEC service

service network restart

chkconfig ipsec on

service ipsec start

service ipsec status

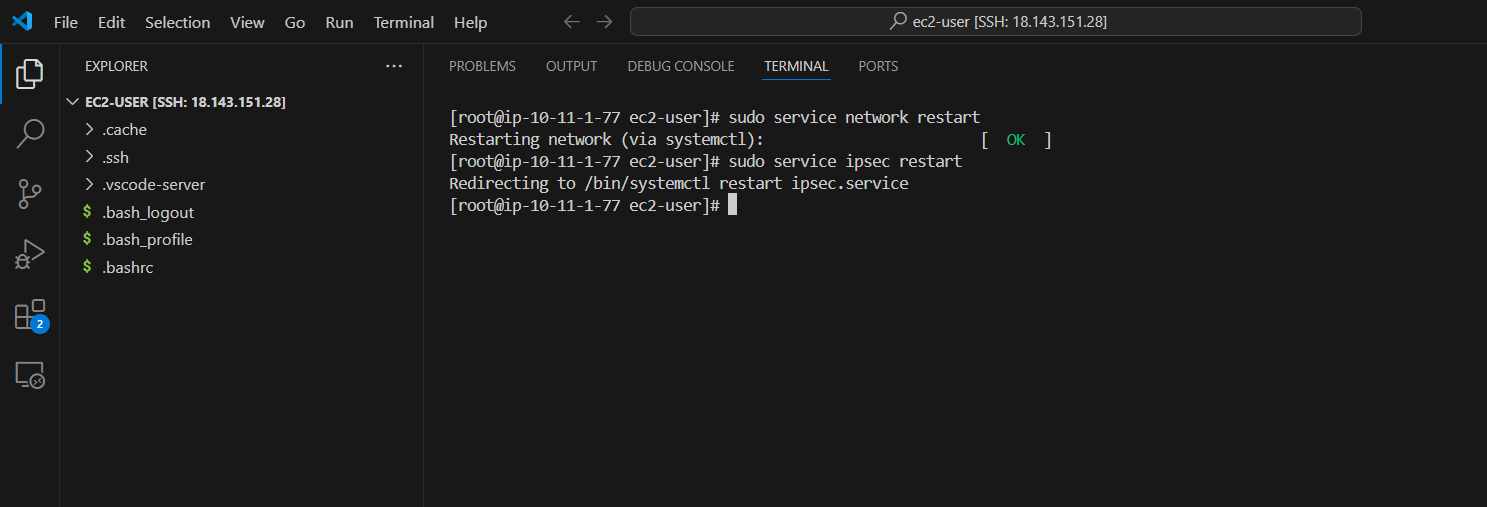

- Nếu status tunnel vẫn chưa chạy đúng, sau khi kiểm tra và cập nhật cấu hình bạn sẽ cần chạy lệnh để restart lại service network và IPsec :

sudo service network restart

sudo service ipsec restart

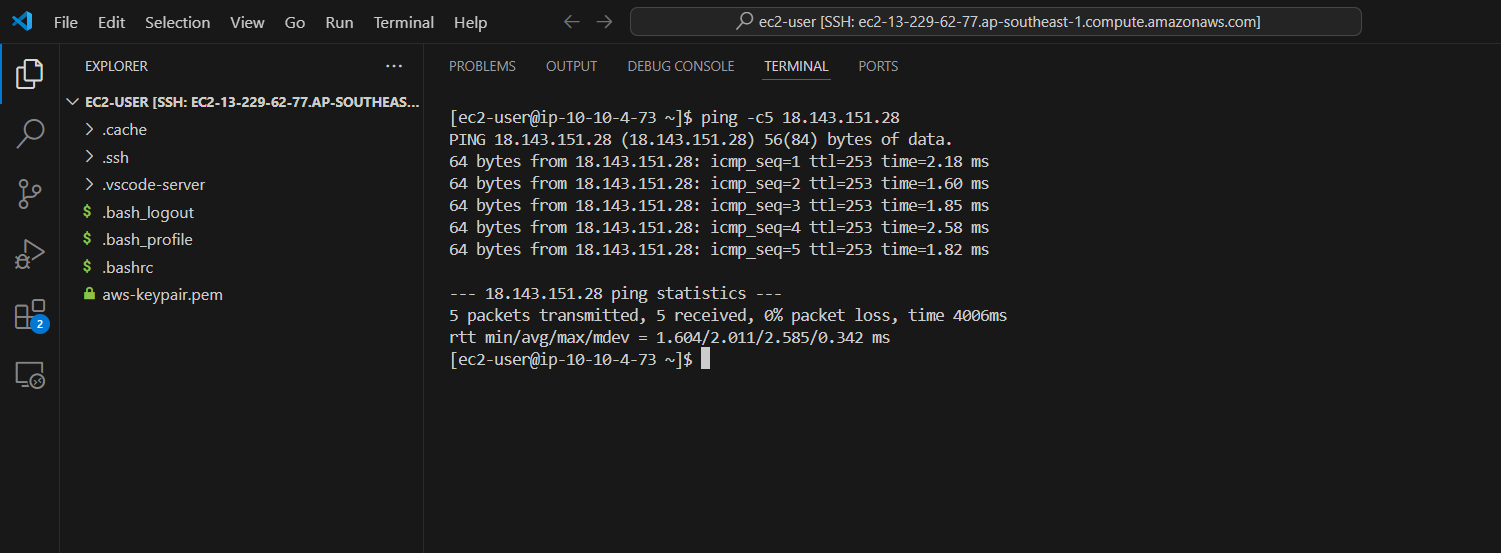

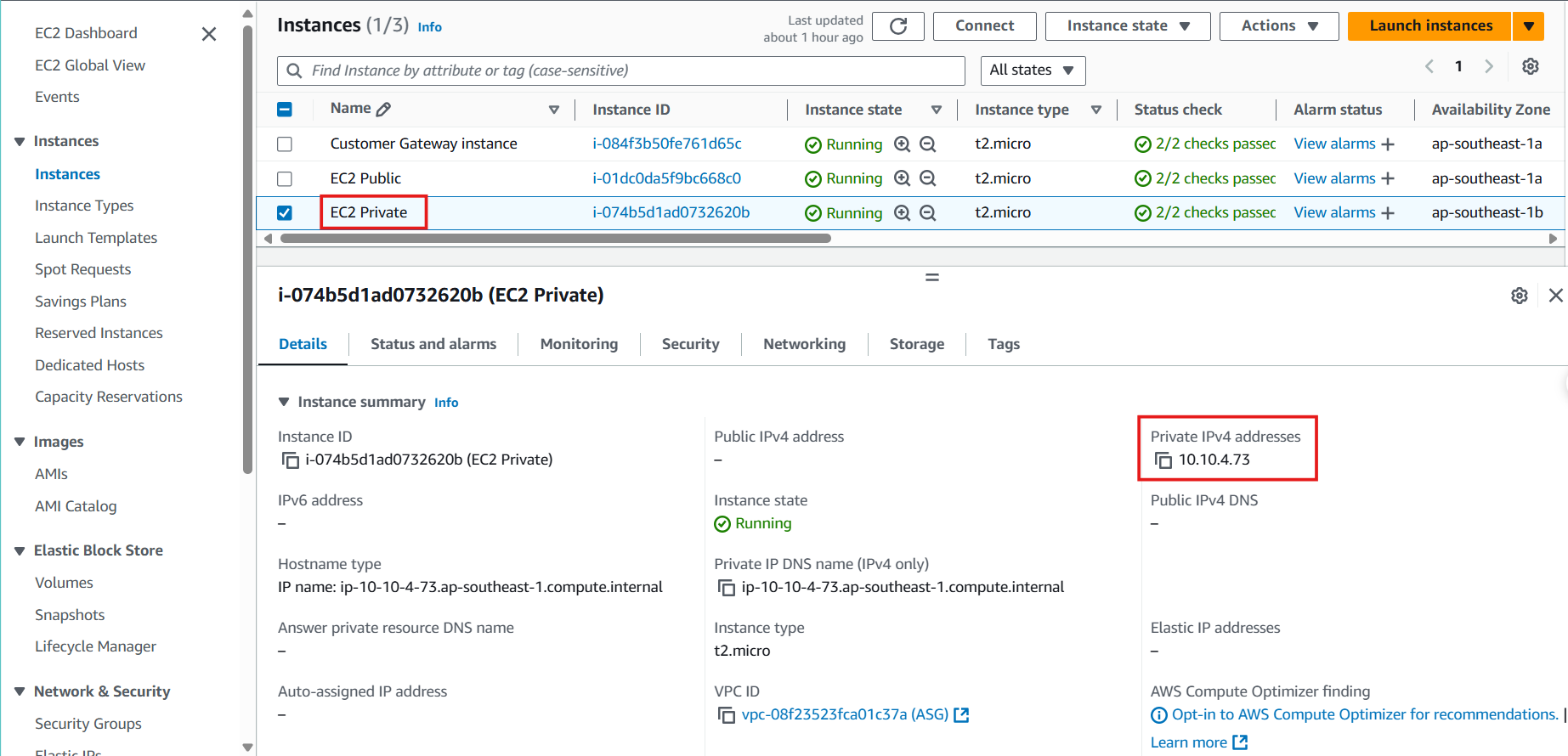

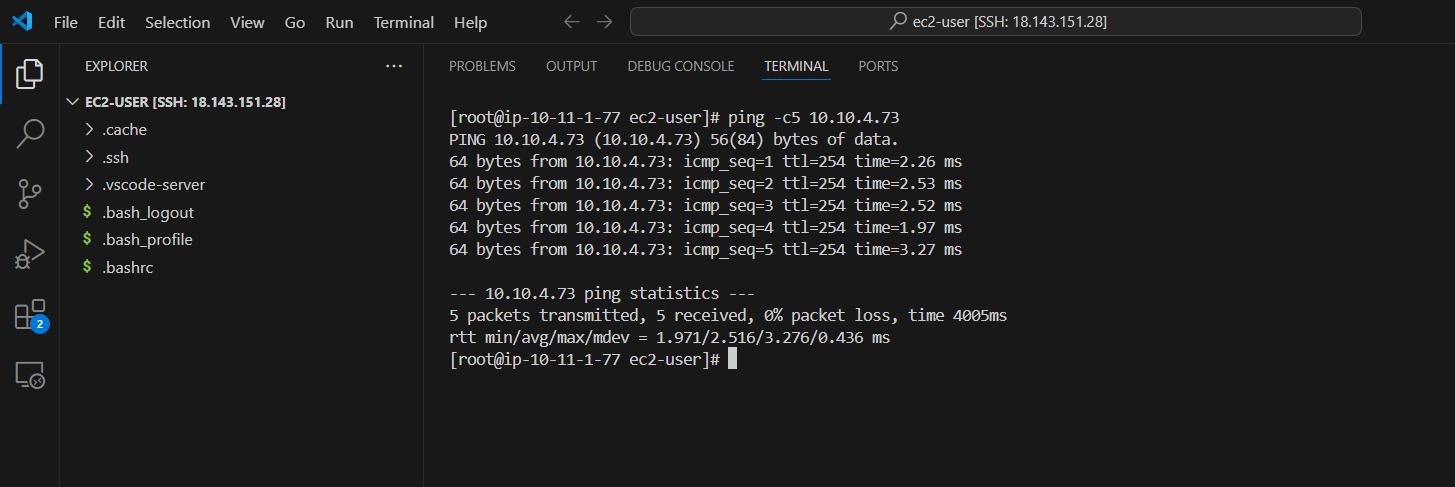

- Sau khi hoàn tất cấu hình.Hãy thử thực hiện lệnh ping từ phía máy chủ Customer Gateway tới máy chủ EC2 Private. Nếu cấu hình VPN thành công bạn sẽ được kết quả như dưới đây.

ping <EC2 Private IP> -c5

- Sau khi hoàn tất cấu hình. Hãy thử thực hiện lệnh ping từ phía máy chủ EC2 Private tới máy chủ Customer Gateway . Nếu cấu hình VPN thành công bạn sẽ được kết quả như dưới đây.

ping <Customer gateway instance IP> -c5