Cấu hình Customer Gateway

Cấu hình Customer Gateway

-

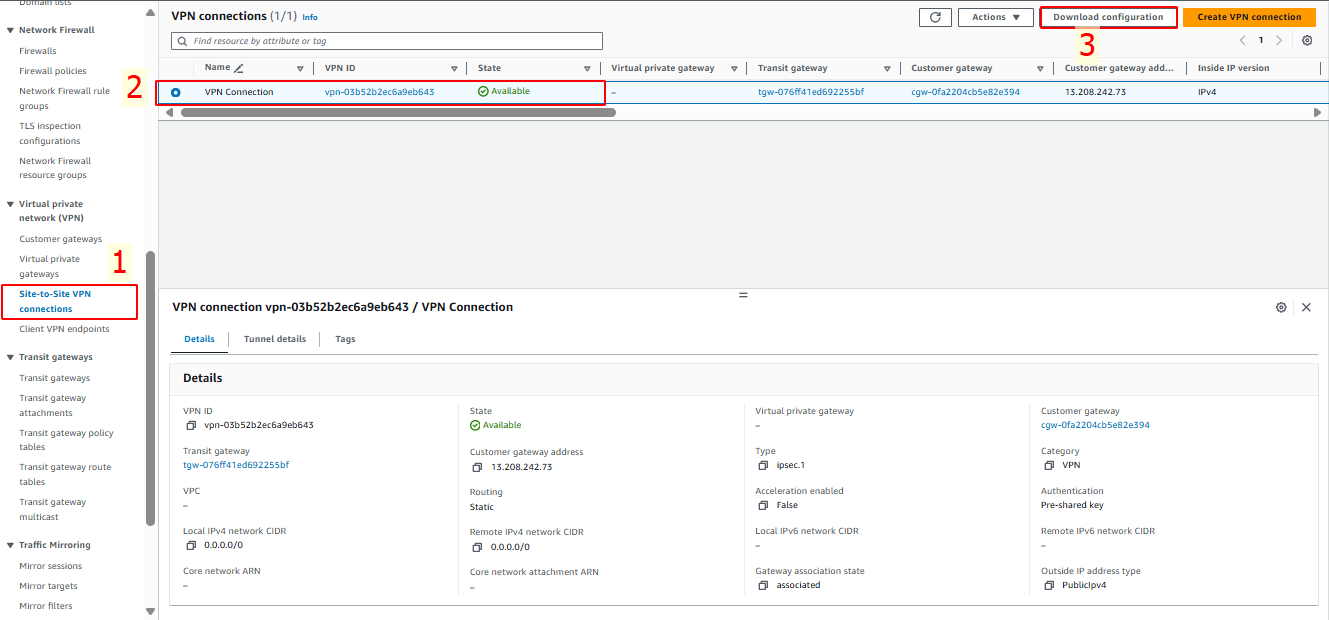

Truy cập vào VPC

- Chọn Site-to-Site VPN Connection

- Chọn VPN Connection đã tạo

- Chọn Download Configuration

-

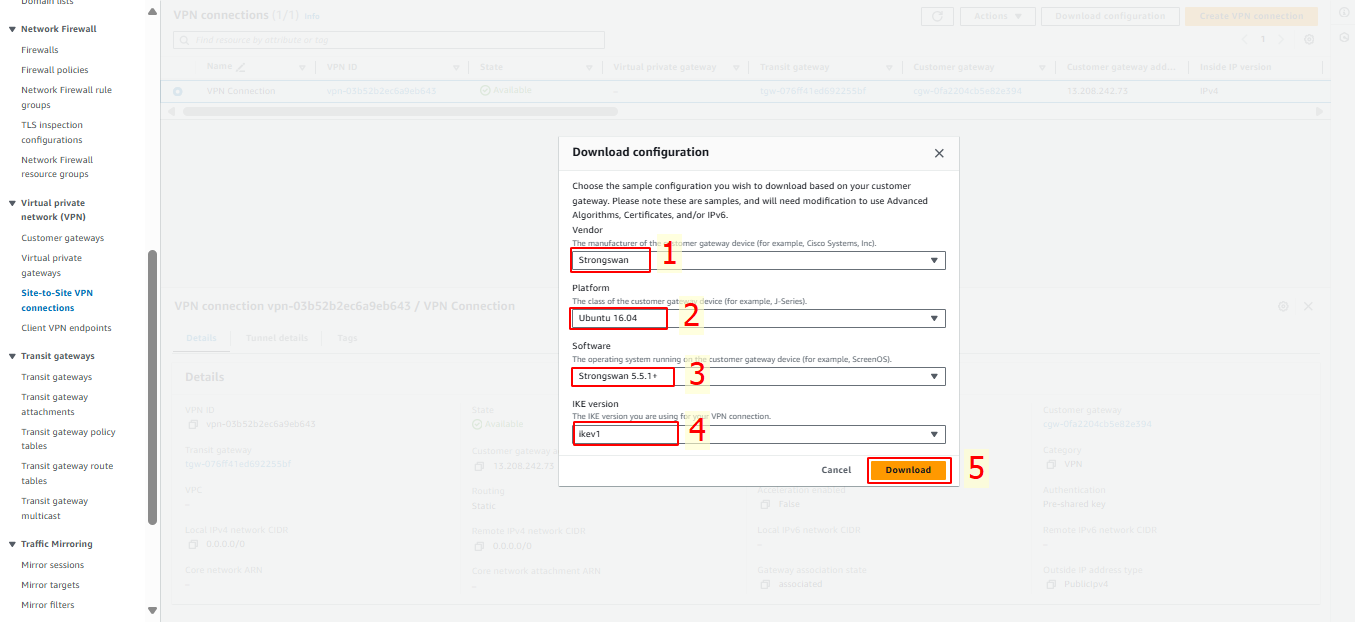

Trong hộp thoại Download Configuration, lựa chọn appliance phù hợp với bạn: Trong bài thực hành này, chúng ta sẽ sử dụng Strongswan.

- Vendor: Chọn Strongswan

- Platform: Unbuntu 16.04

- Software: Strongswan 5.5.1+

- IKE version: ikev1

- Chọn Download.

- Lưu thông tin file cấu hình vào thư mục chúng ta sử dụng lưu trữ key pair và công cụ cho bài lab.

- Sau đó dựa vào cấu hình được cung cấp, bạn thay đổi các thông tin phù hợp và cấu hình cho thiết bị của mình.

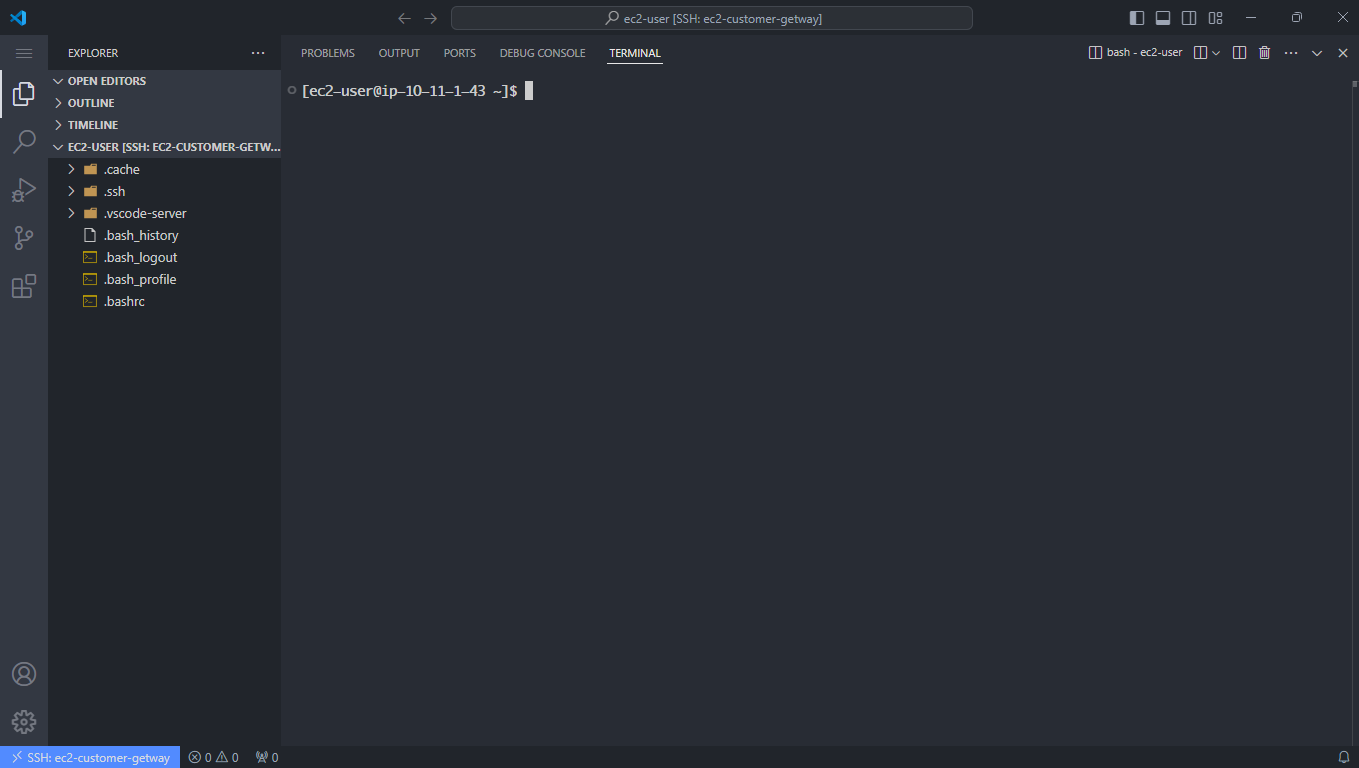

- Kết nối ssh vào EC2 Customer Gateway.

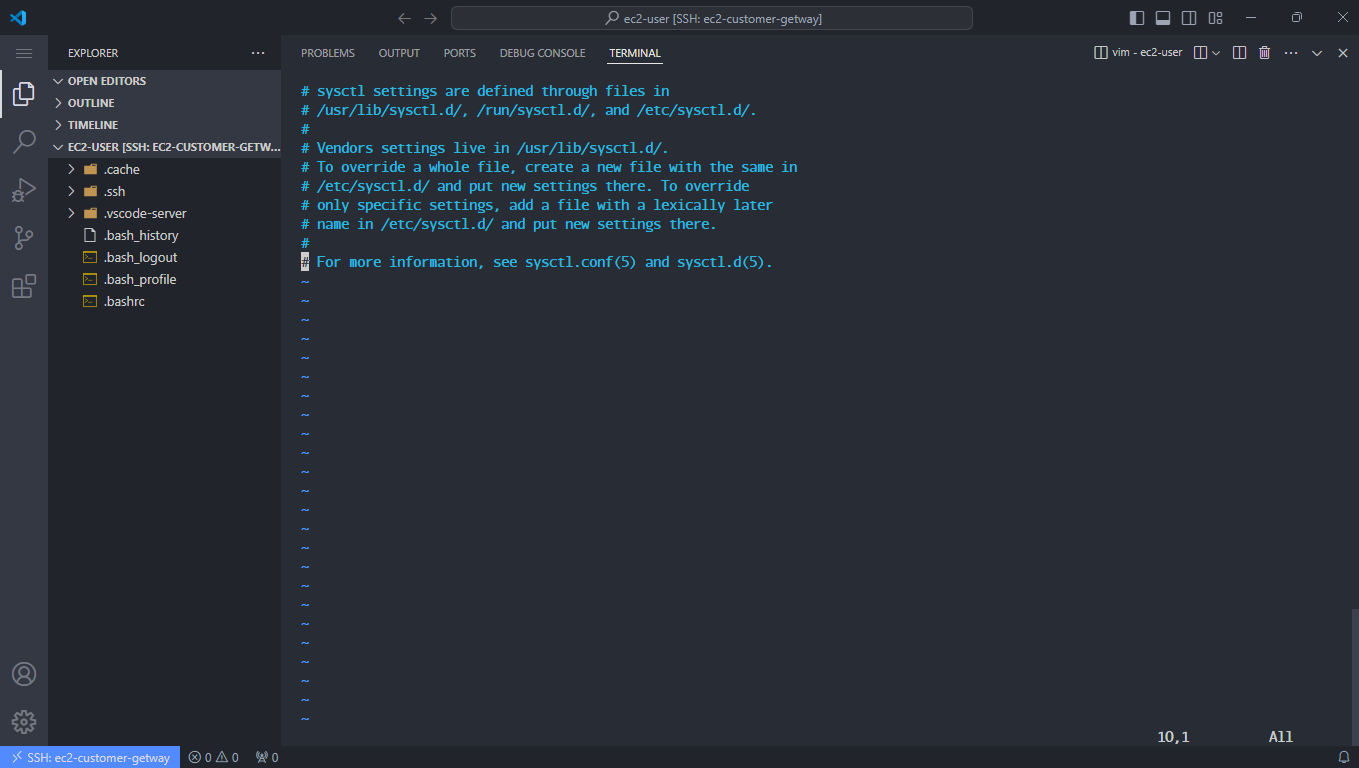

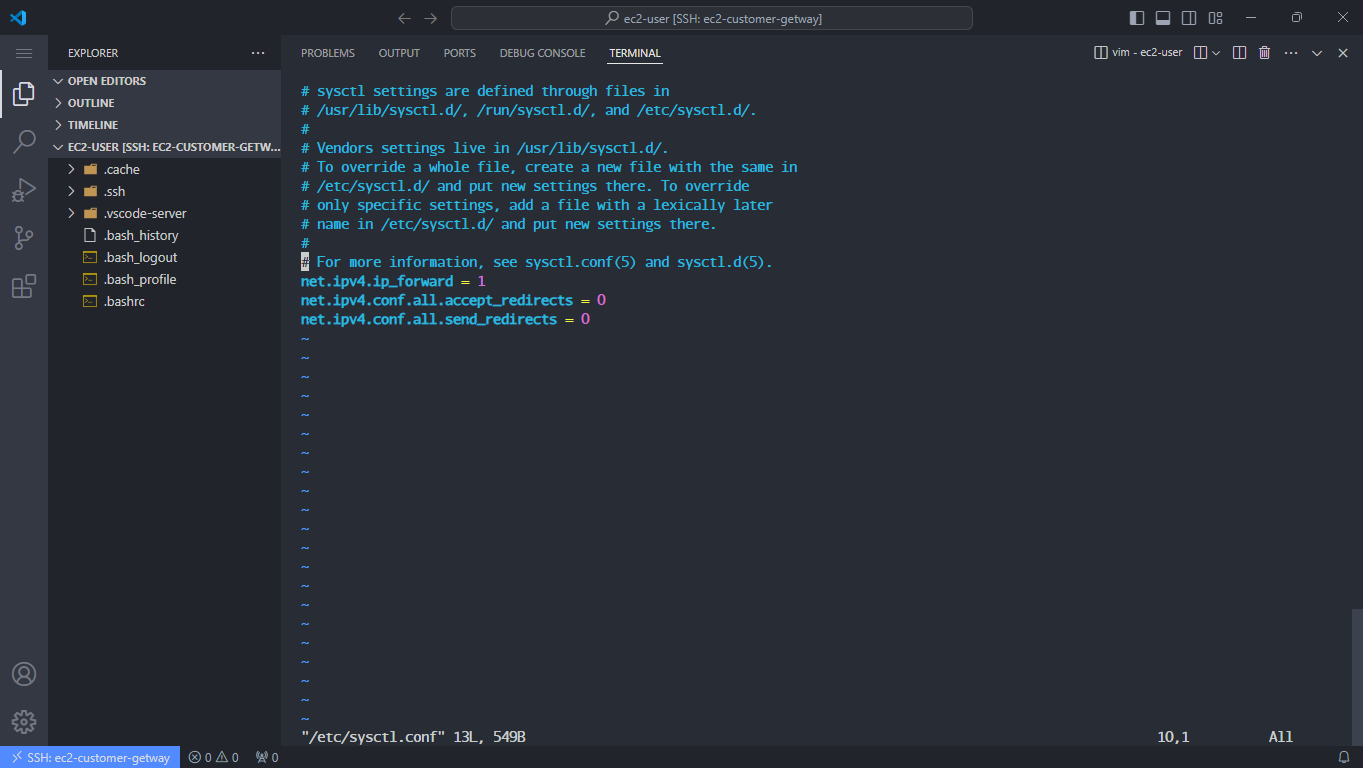

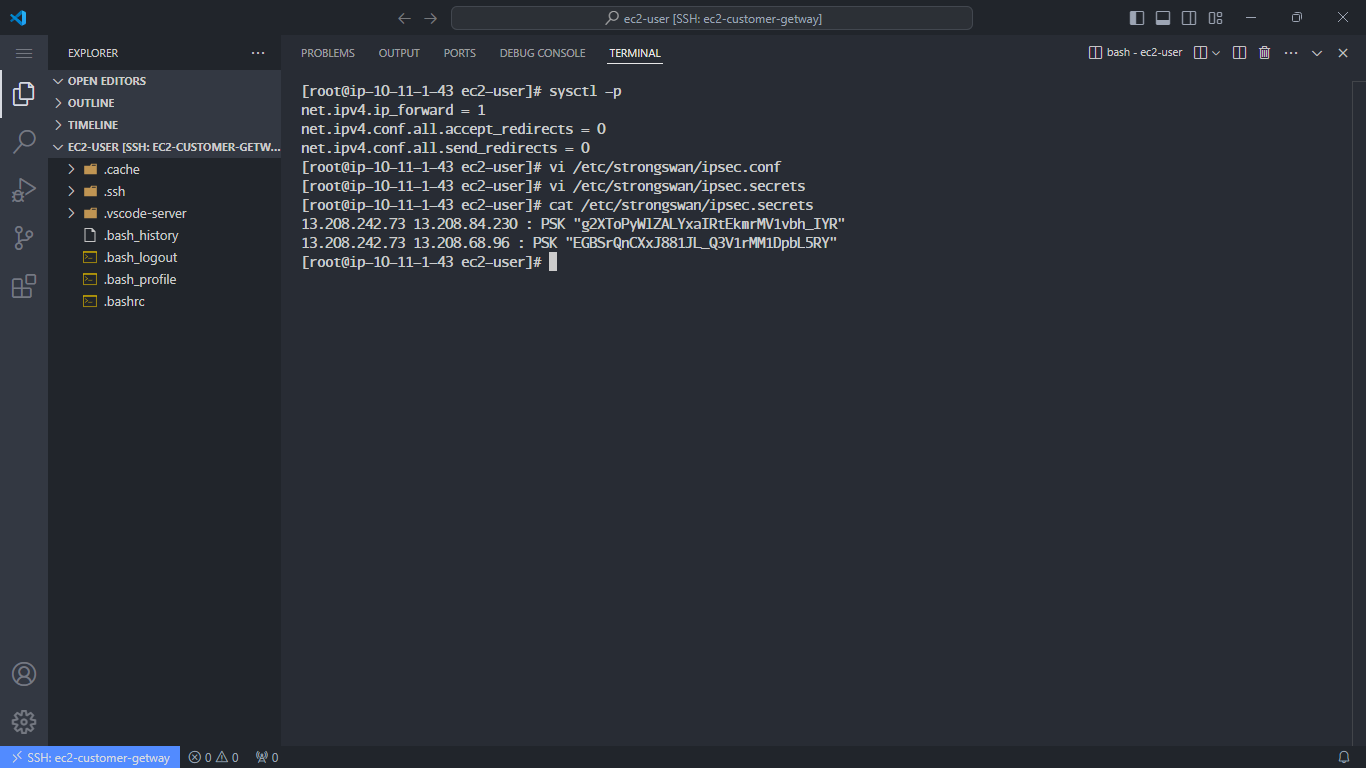

- Cấu hình file /etc/sysctl.conf

vi /etc/sysctl.conf

- Chuyển xuống vị trí cuối cùng trong file cấu hình. Ấn phím i để tiến hành chỉnh sửa file.

- Thêm cấu đoạn sau vào cuối tập tin cấu hình.

net.ipv4.ip_forward = 1

net.ipv4.conf.all.accept_redirects = 0

net.ipv4.conf.all.send_redirects = 0

- Ấn phím ESC và tổ hợp :wq! để lưu file cấu hình.

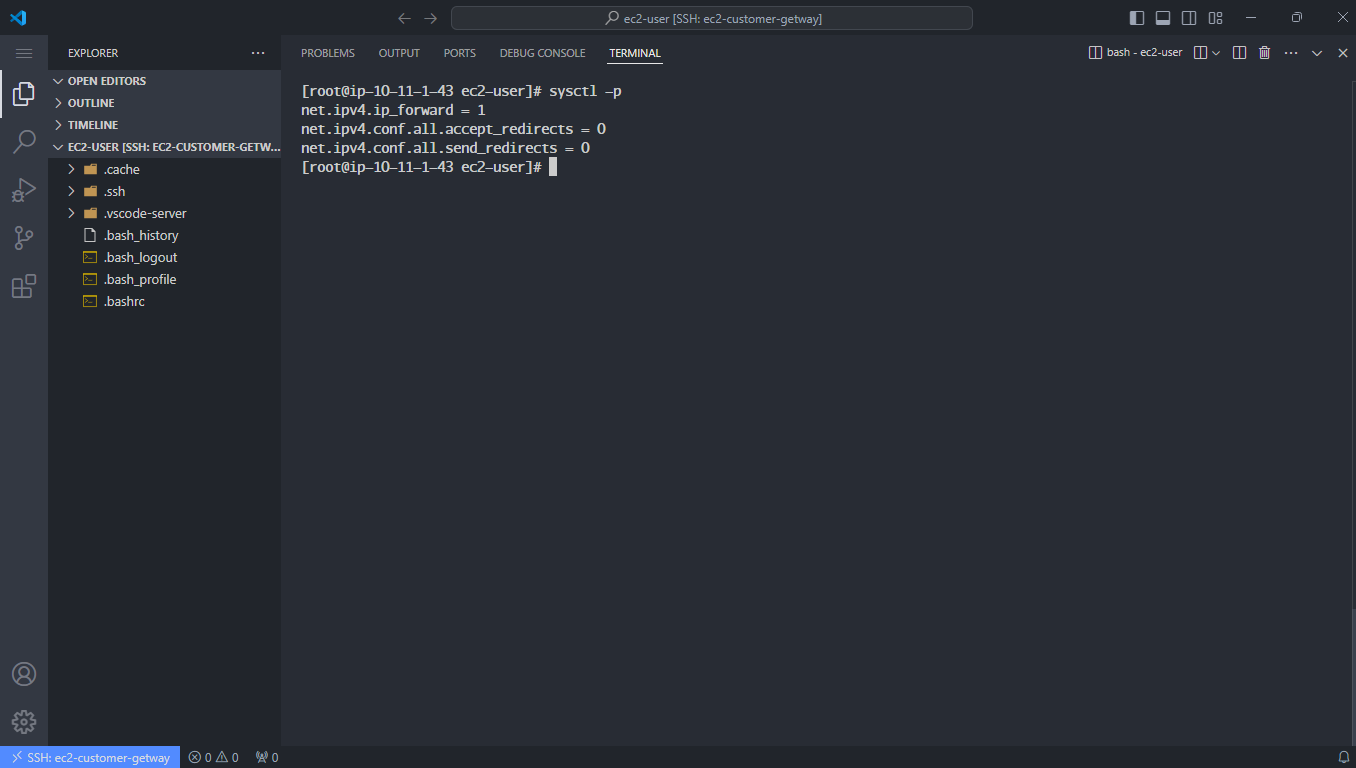

- Sau đó để áp dụng cấu hình này, chạy lệnh:

sysctl -p

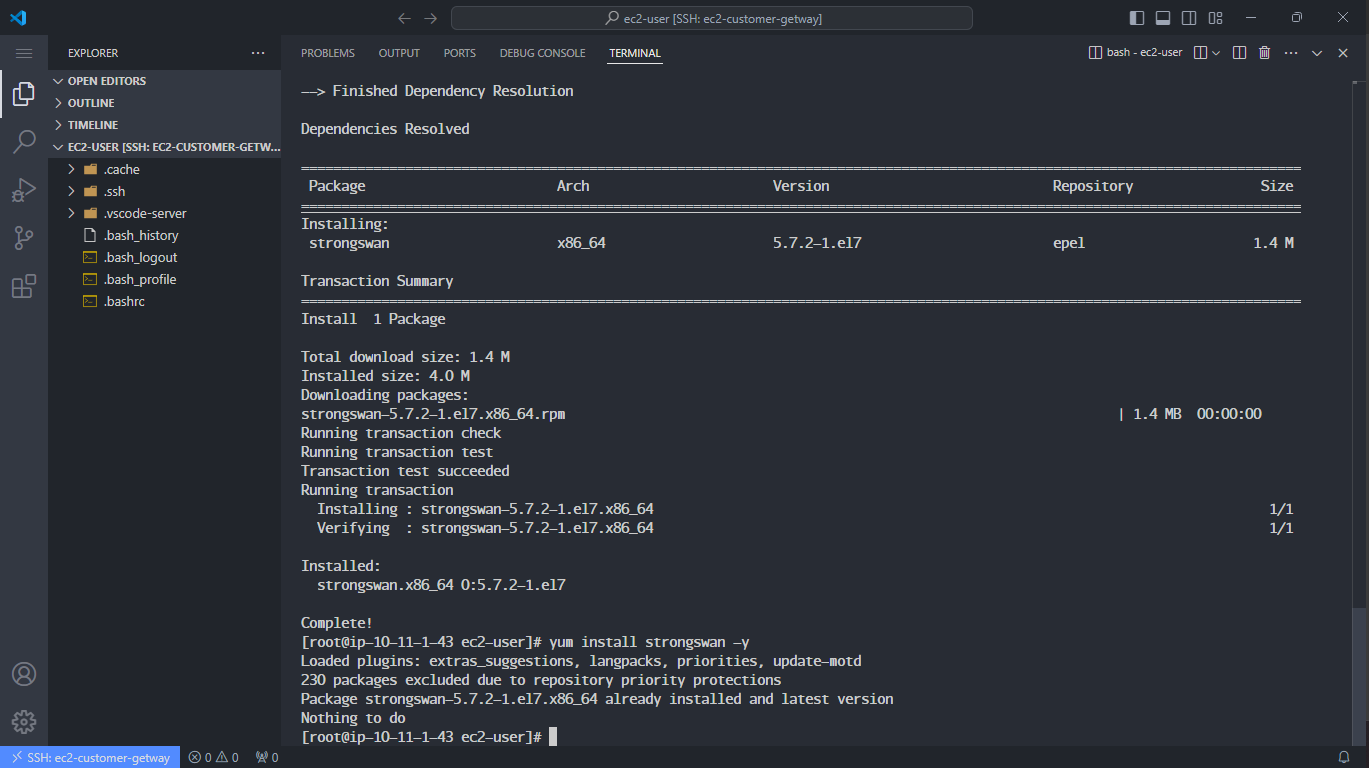

- Cài đặt Strongswan

sudo su

amazon-linux-extras install epel -y

yum install strongswan -y

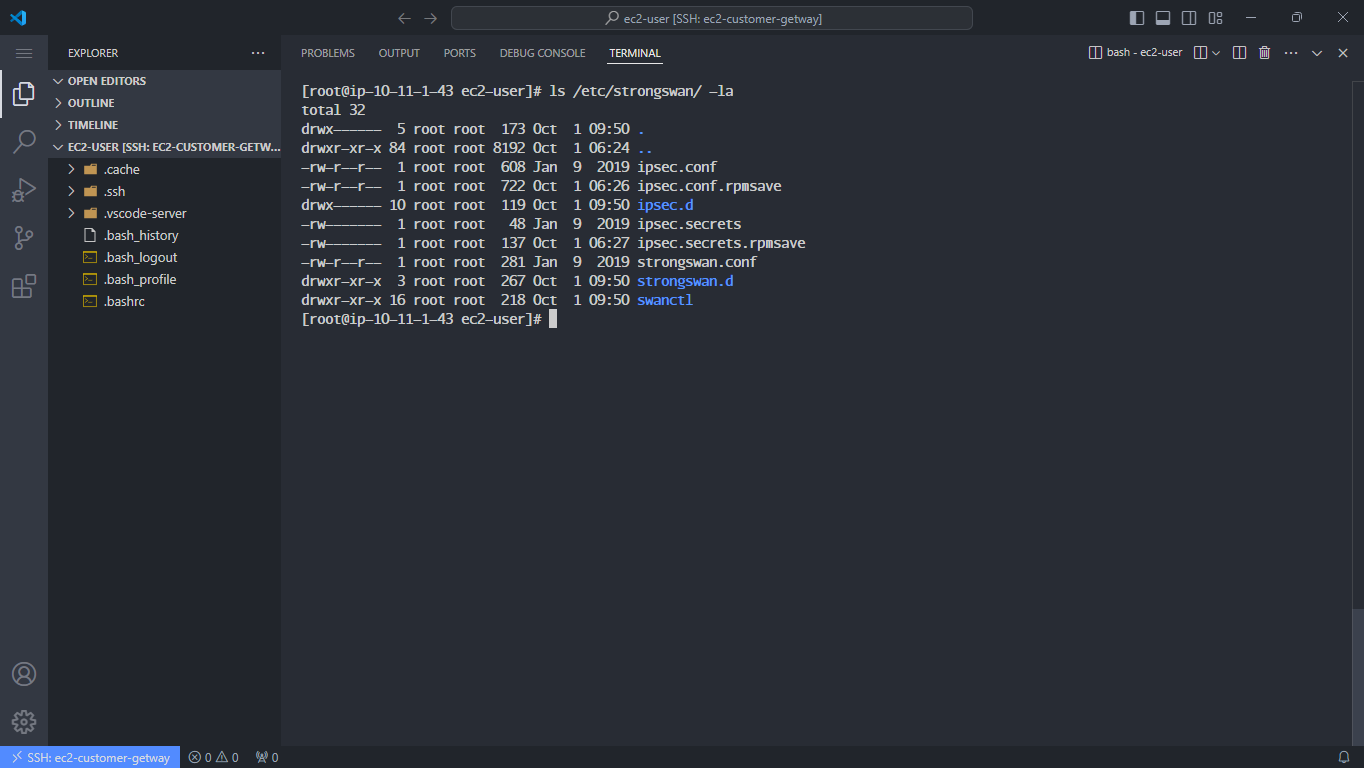

- Sau khi cài đặt chúng ta có các file và folder như hình dưới.

ls -la /etc/strongswan/

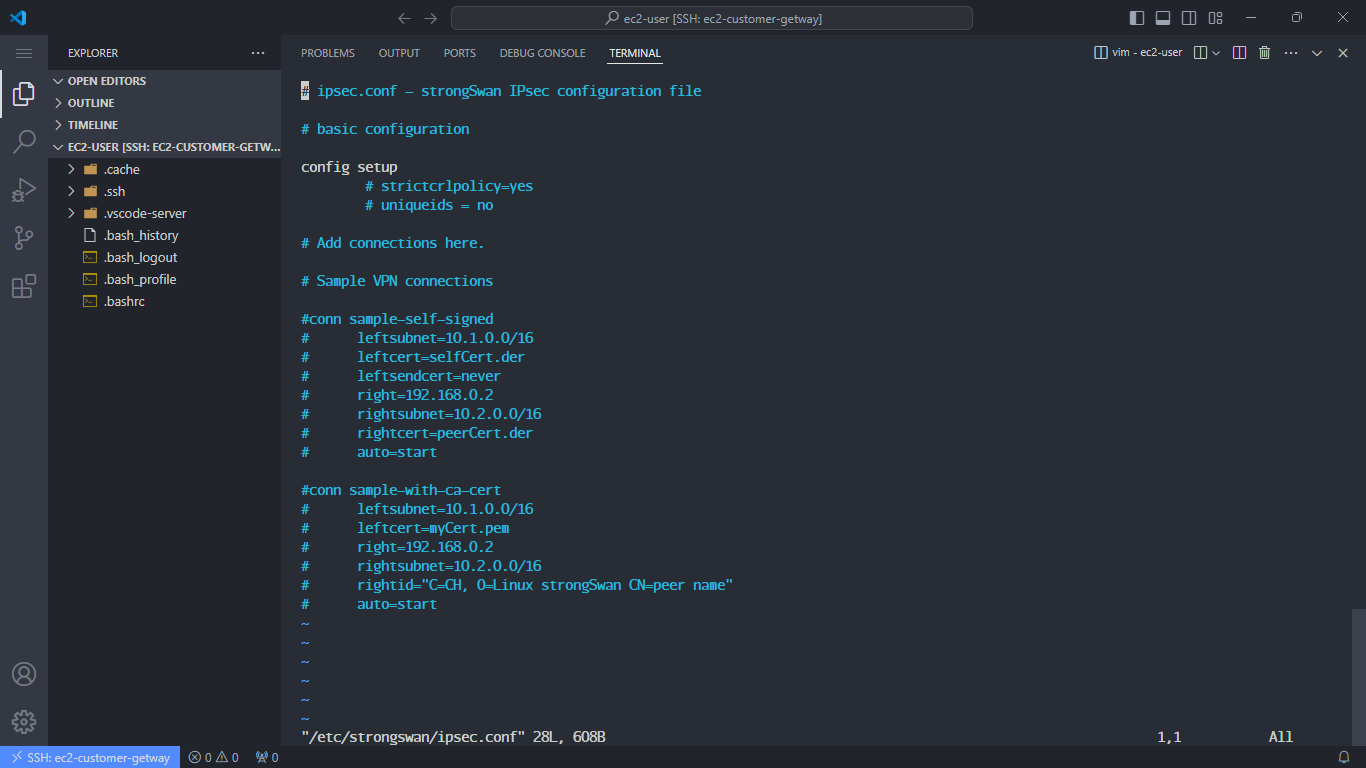

- Cấu hình file ipsec.conf

vi /etc/strongswan/ipsec.conf

- Gõ lệnh

:%dđể xóa tất cả - Ấn phím i để tiến hành chỉnh sửa file.

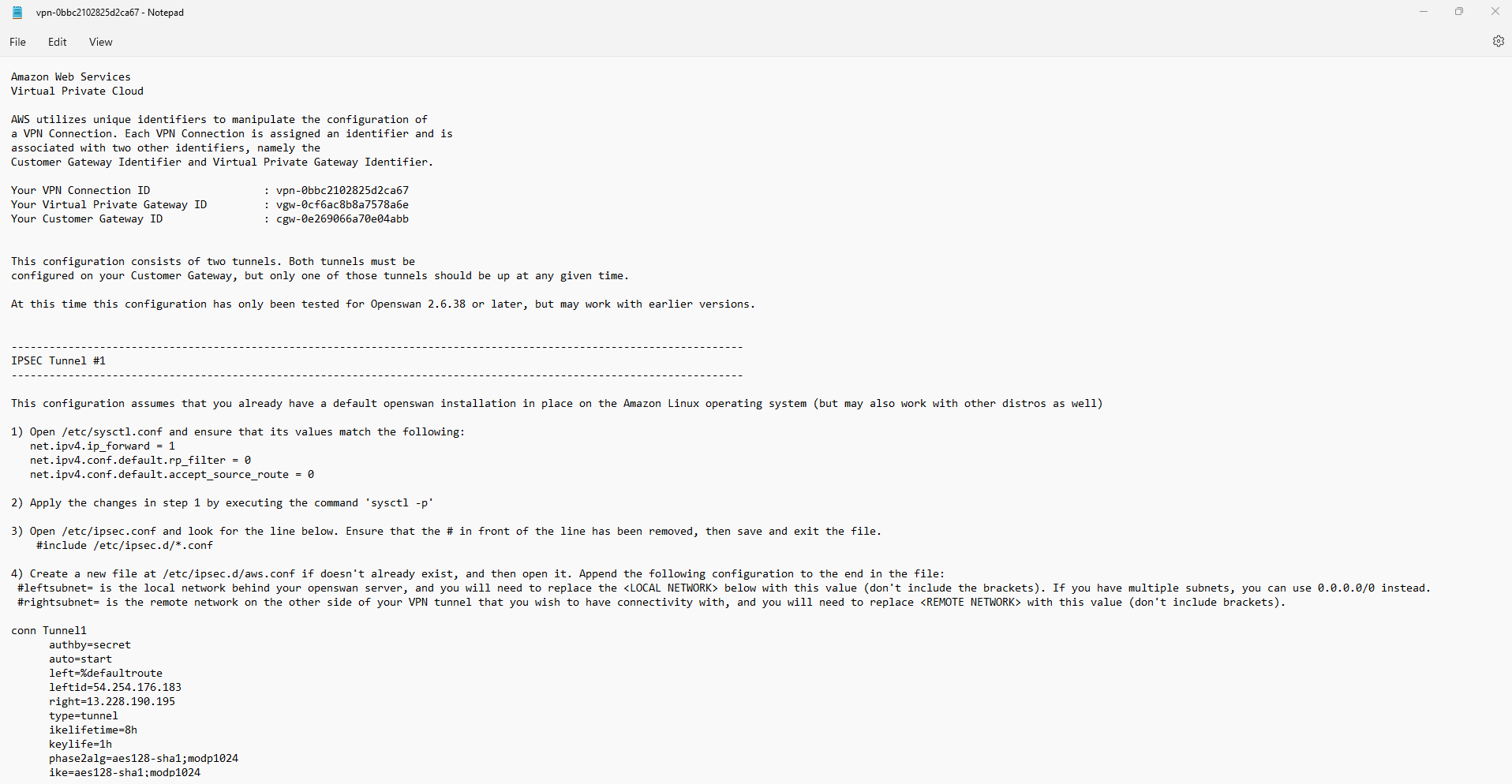

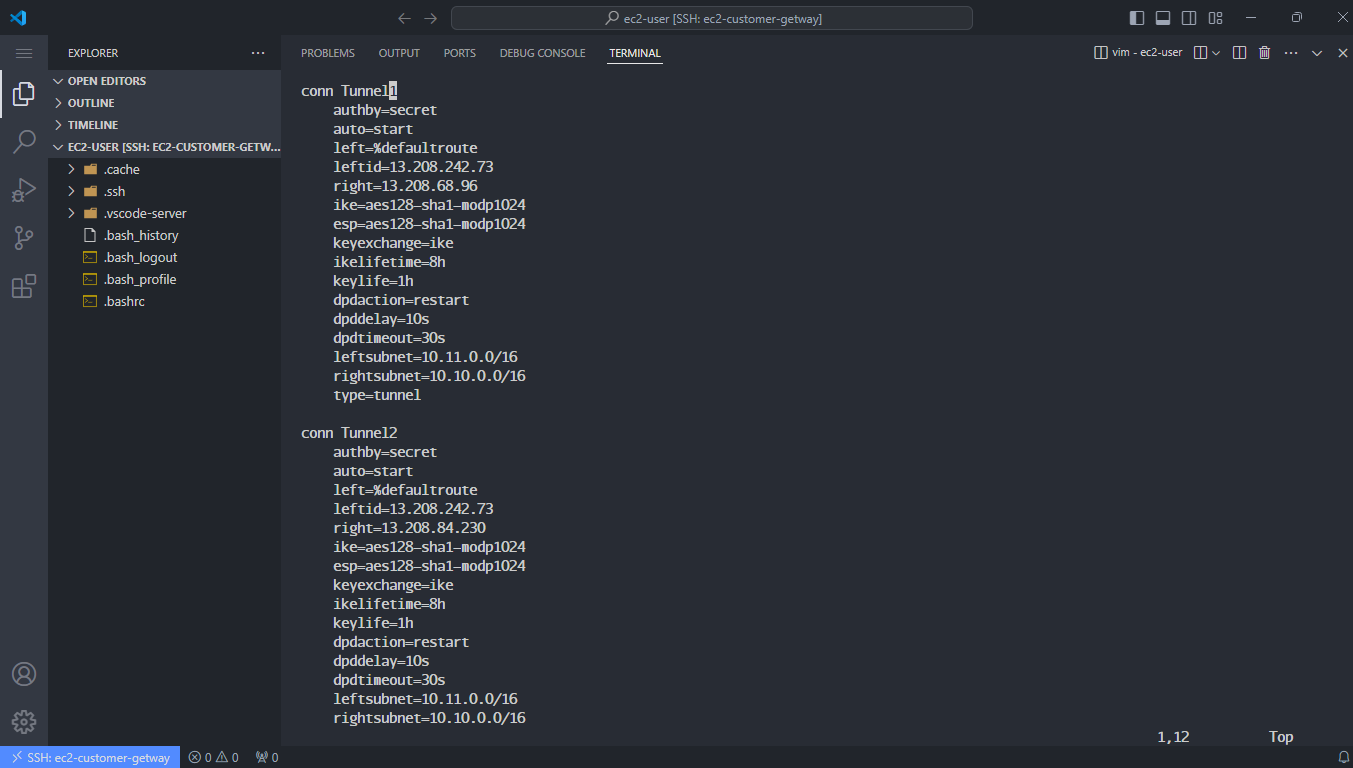

- Thêm cấu đoạn sau vào tập tin cấu hình. Chúng ta sẽ tạo 2 Tunnel với thông tin được lấy từ file cấu hình VPN Connection bạn đã tải về và lưu chung vào thư mục chứa key pair trước đó.

- Đảm bảo bạn chỉnh sửa địa chỉ IP và lớp mạng phù hợp trước khi copy đoạn cấu hình trên.

- leftid: IP Public Address phía Onprem. (Ở đây chính là IP public của EC2 Customer Gateway trong ASG VPN VPC).

- right: IP Public Address phía AWS VPN Tunnel.

- leftsubnet: CIDR của Mạng phía Local (Nếu có nhiều lớp mạng, bạn có thể để là 0.0.0.0/0).

- rightsubnet: CIDR của Mạng phía Private Subnet trên AWS.

- Ấn phím ESC và tổ hợp :wq! để lưu file cấu hình.

conn Tunnel1

authby=secret

auto=start

left=%defaultroute

leftid=YOUR_ONPREM_PUBLIC_IP

right=AWS_VPN_TUNNEL1_IP

ike=aes128-sha1-modp1024

esp=aes128-sha1-modp1024

keyexchange=ike

ikelifetime=8h

keylife=1h

dpdaction=restart

dpddelay=10s

dpdtimeout=30s

leftsubnet=10.11.0.0/16

rightsubnet=10.10.0.0/16

type=tunnel

conn Tunnel2

authby=secret

auto=start

left=%defaultroute

leftid=YOUR_ONPREM_PUBLIC_IP

right=AWS_VPN_TUNNEL2_IP

ike=aes128-sha1-modp1024

esp=aes128-sha1-modp1024

keyexchange=ike

ikelifetime=8h

keylife=1h

dpdaction=restart

dpddelay=10s

dpdtimeout=30s

leftsubnet=10.11.0.0/16

rightsubnet=10.10.0.0/16

type=tunnel

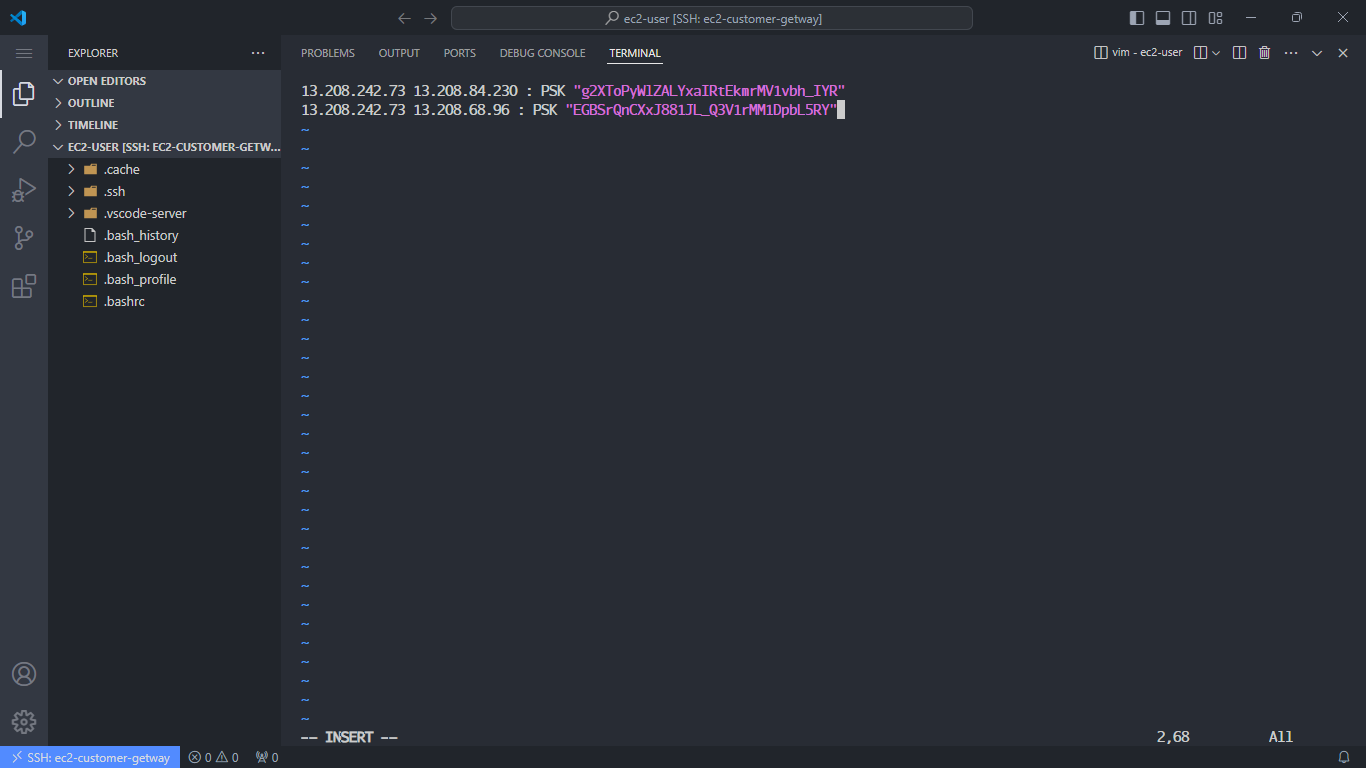

- Chỉnh sửa file /etc/strongswan/ipsec.secrets để thiết lập chứng thực cho 2 Tunnel.

- Chạy lệnh

vi /etc/strongswan/ipsec.secretsđể tạo tập tin. - Gõ lệnh

:%dđể xóa tất cả - Thêm cấu đoạn sau vào cuối tập tin cấu hình (đoạn cấu hình này ở bước 4 của IPSEC Tunnel #1 và IPSEC Tunnel #2)

- Chạy lệnh

13.208.242.73 13.208.84.230 : PSK "g2XToPyWlZALYxaIRtEkmrMV1vbh_IYR"

13.208.242.73 13.208.68.96 : PSK "EGBSrQnCXxJ881JL_Q3V1rMM1DpbL5RY"

- Ấn phím ESC và tổ hợp

:wq!để lưu file cấu hình. - Chạy lệnh

cat /etc/strongswan/ipsec.secretsđể kiểm tra nội dung file cấu hình

-

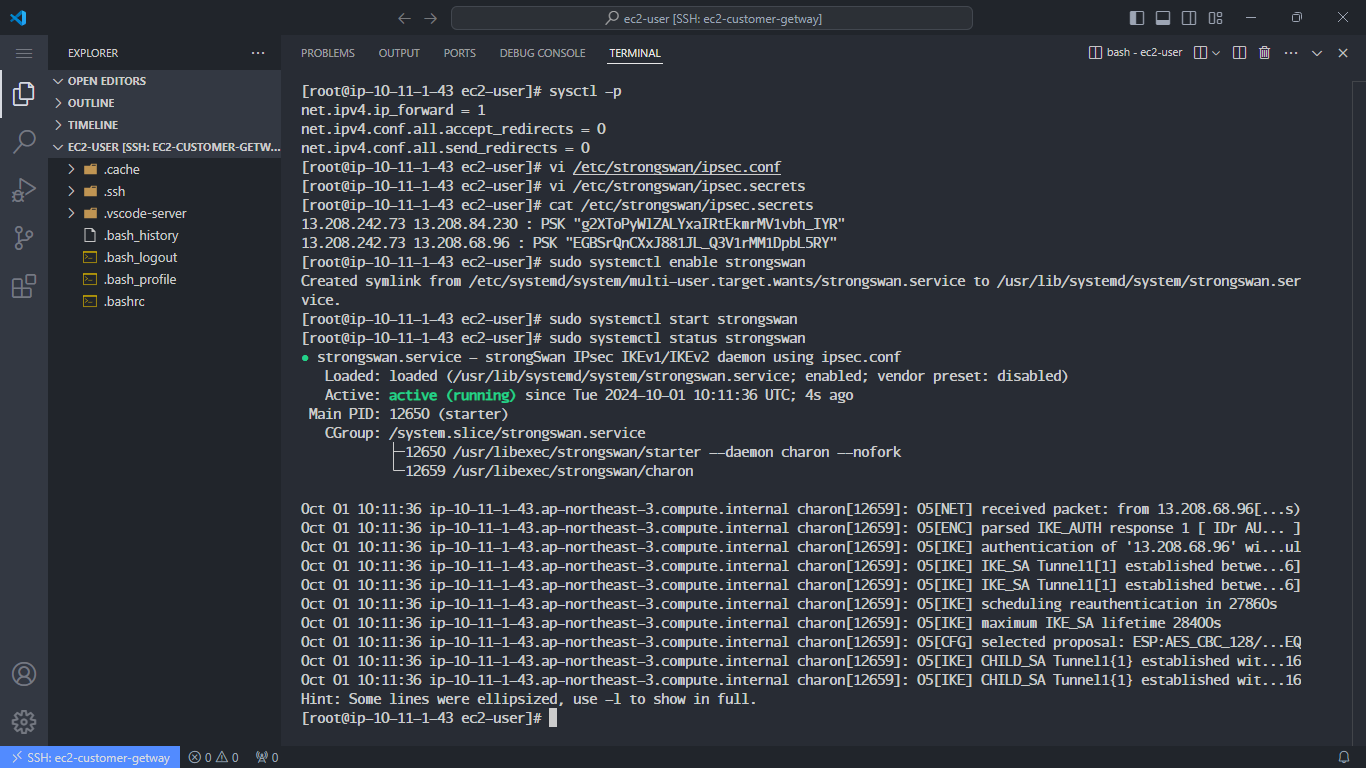

Khởi động strongSwan:

- Bật và khởi động strongSwan:

sudo systemctl enable strongswan sudo systemctl start strongswan sudo systemctl status strongswan

-

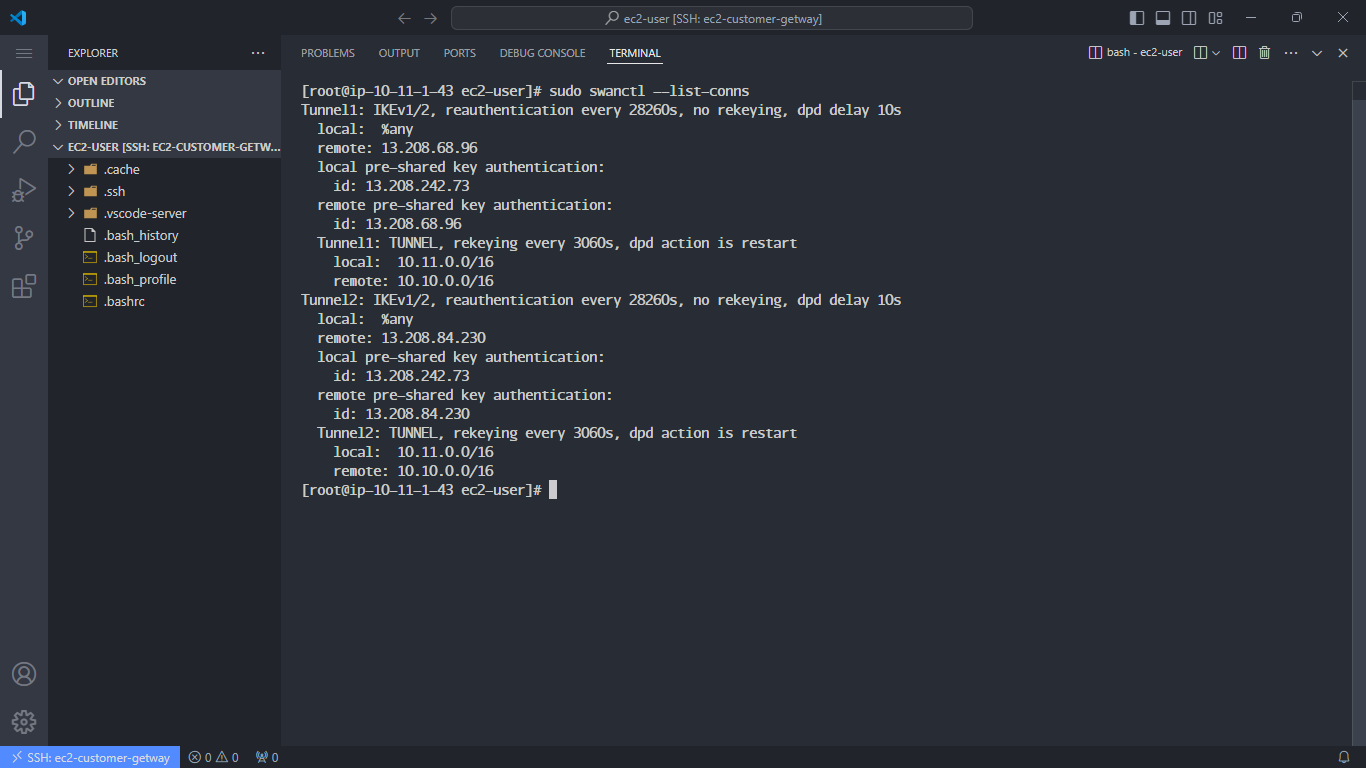

Kiểm tra trạng thái kết nối:

- Kiểm tra trạng thái VPN bằng cách sử dụng lệnh:

sudo swanctl --list-conns

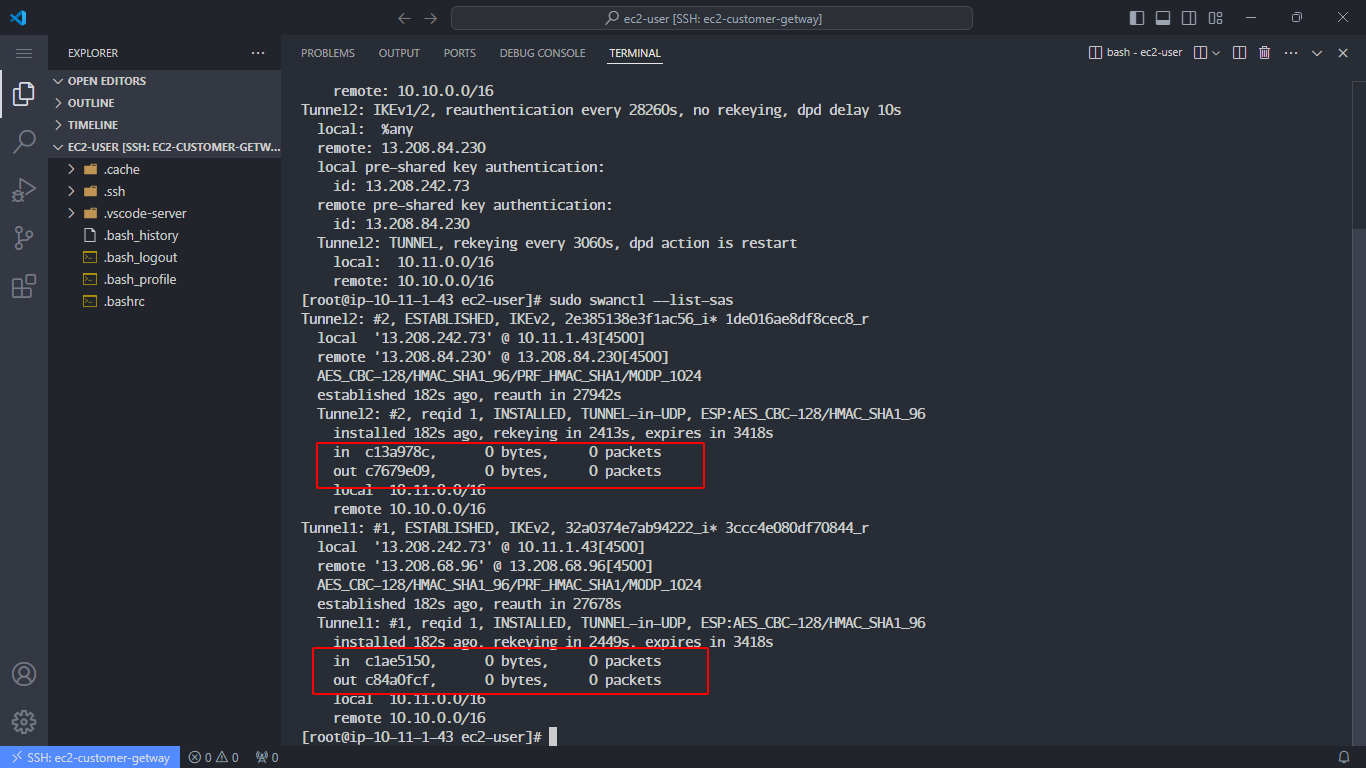

- Kiểm tra trạng thái PSK (Pre-Shared Key):

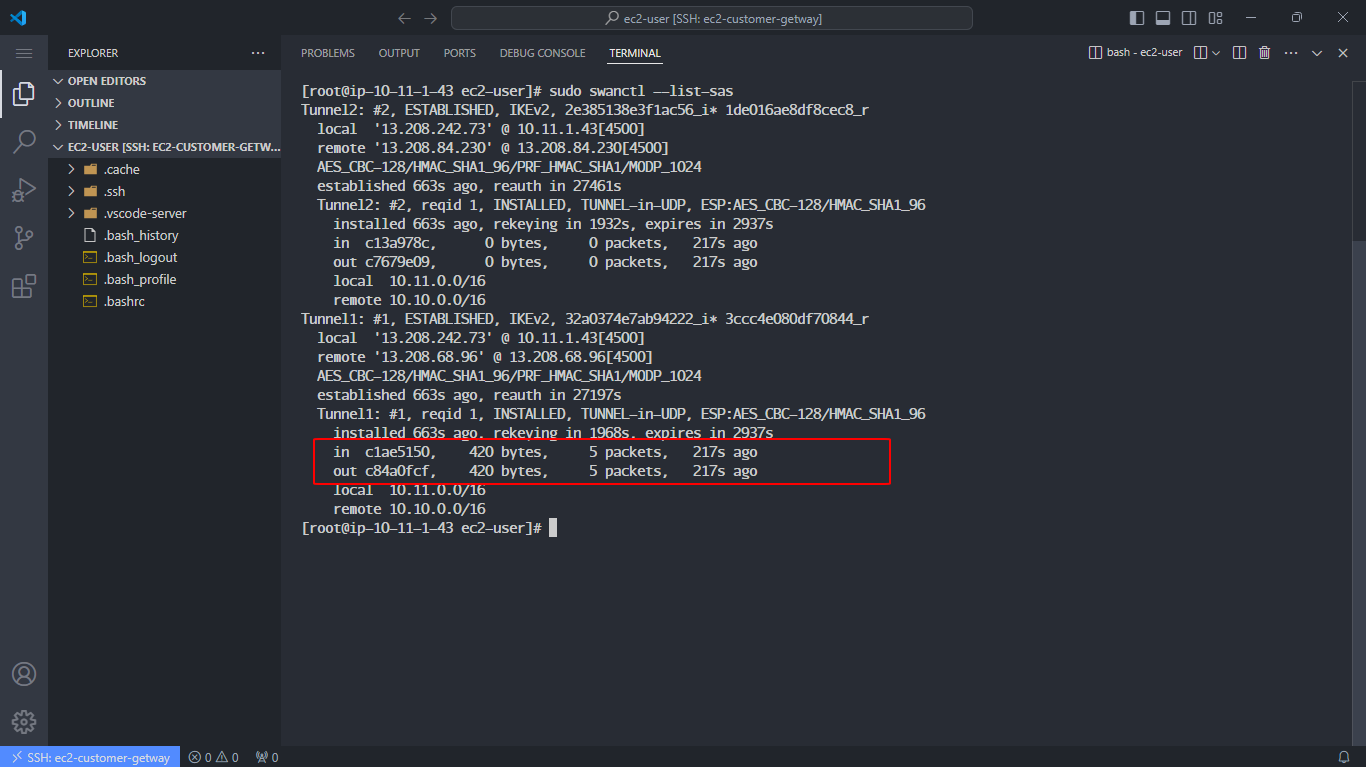

sudo swanctl --list-sas

Chúng ta cần chú ý hàng

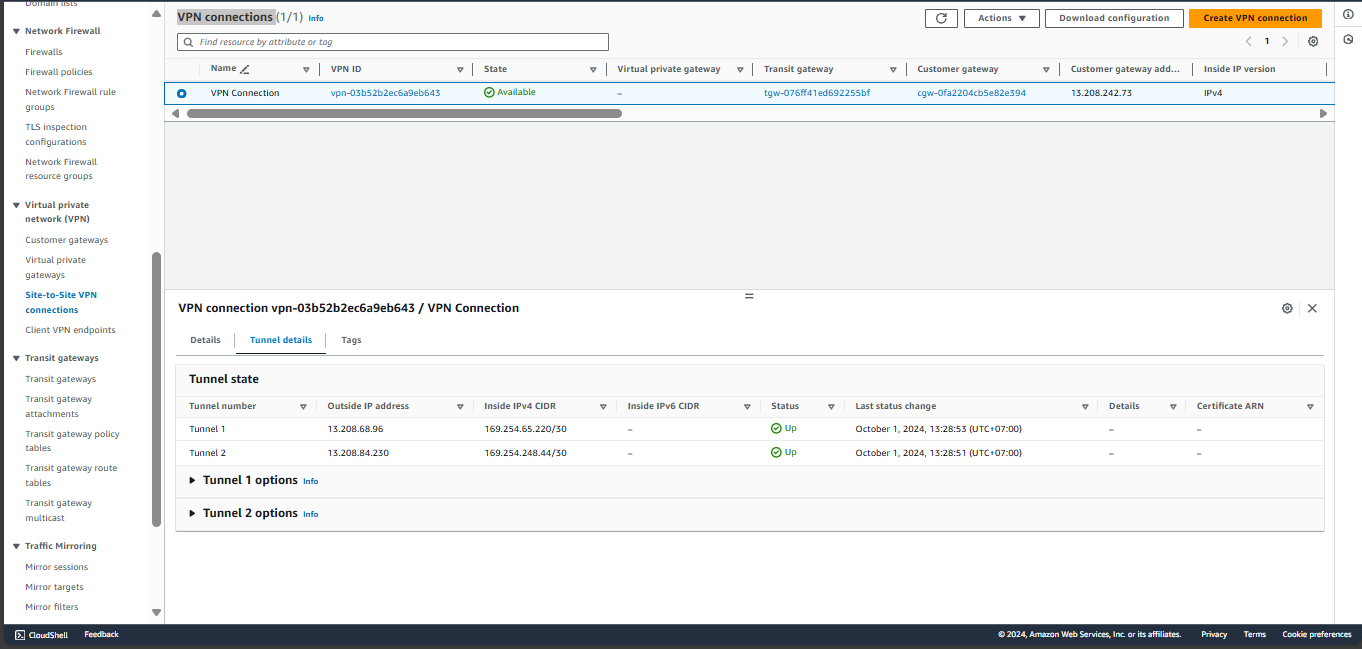

invàoutđây là thông dữ liệu vào và ra thông qua tunnel. Hiện tại nó đang là 0 byteKiểm tra trên Tunnel Details của VPN connections thì trạng thái của cả hai tunnel đã là Up

-

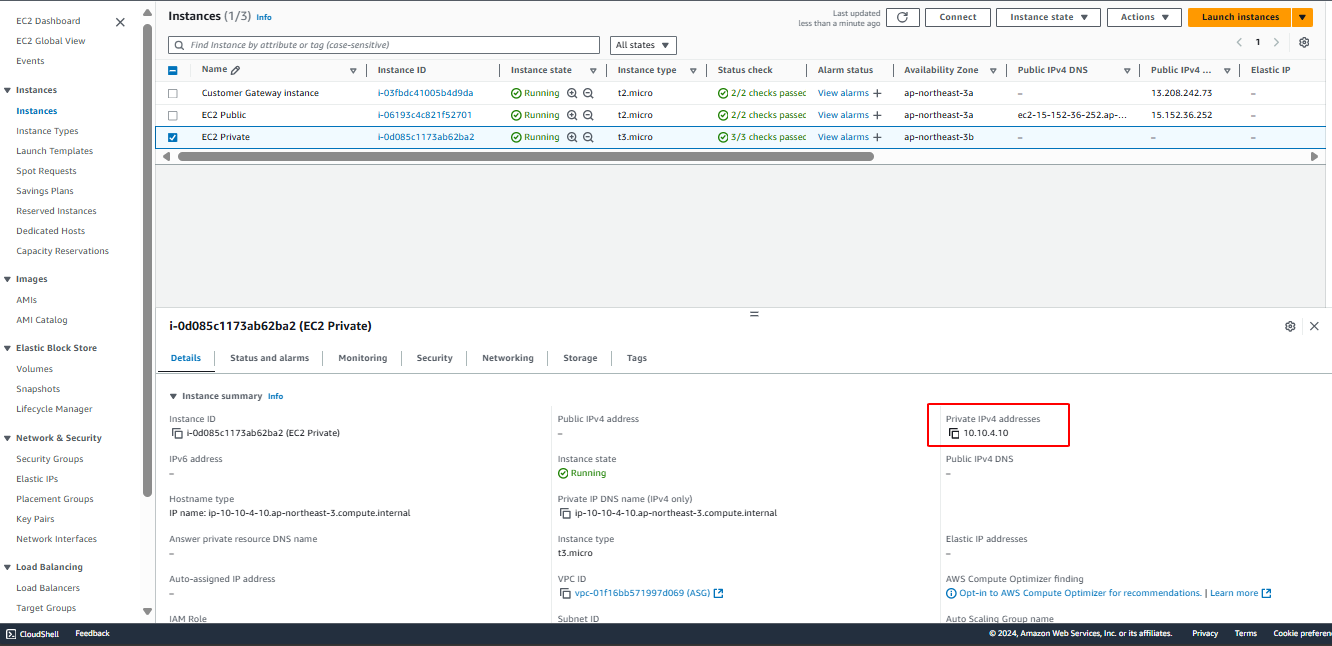

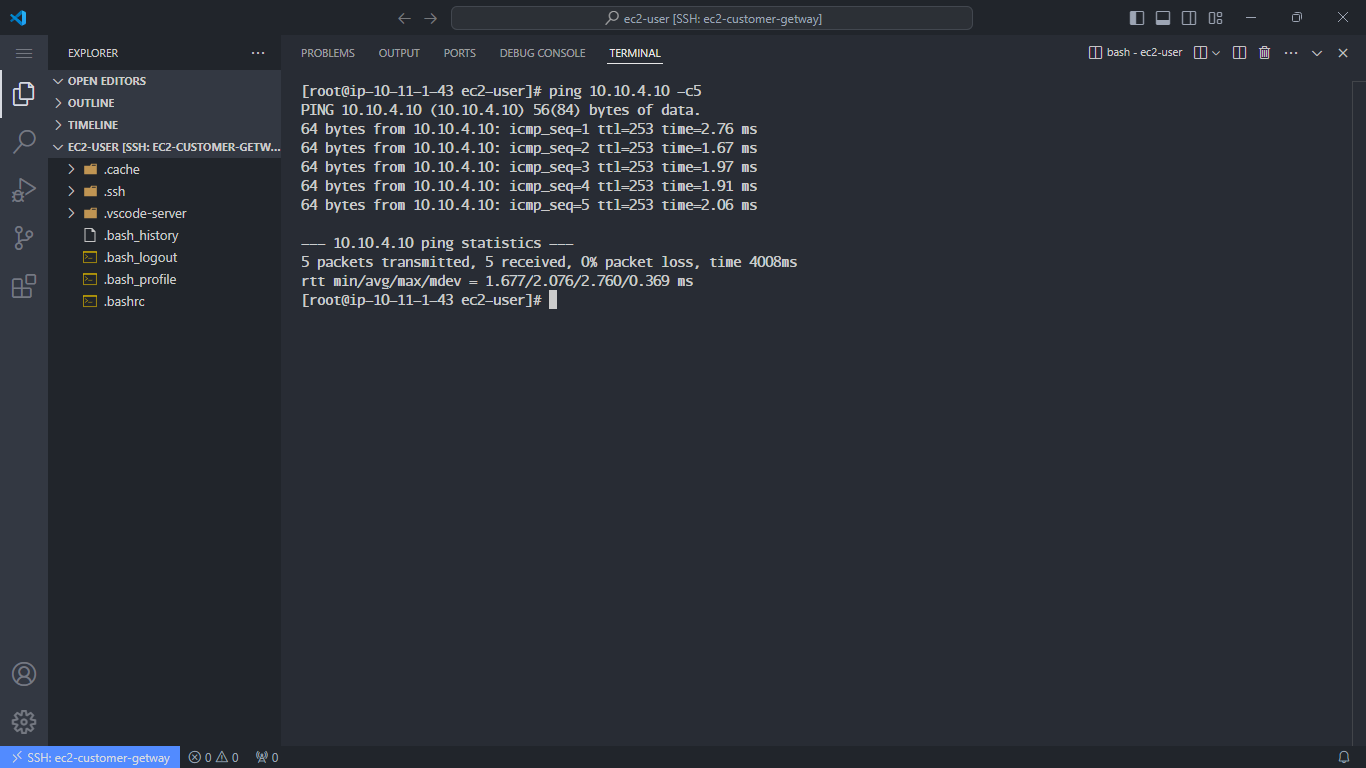

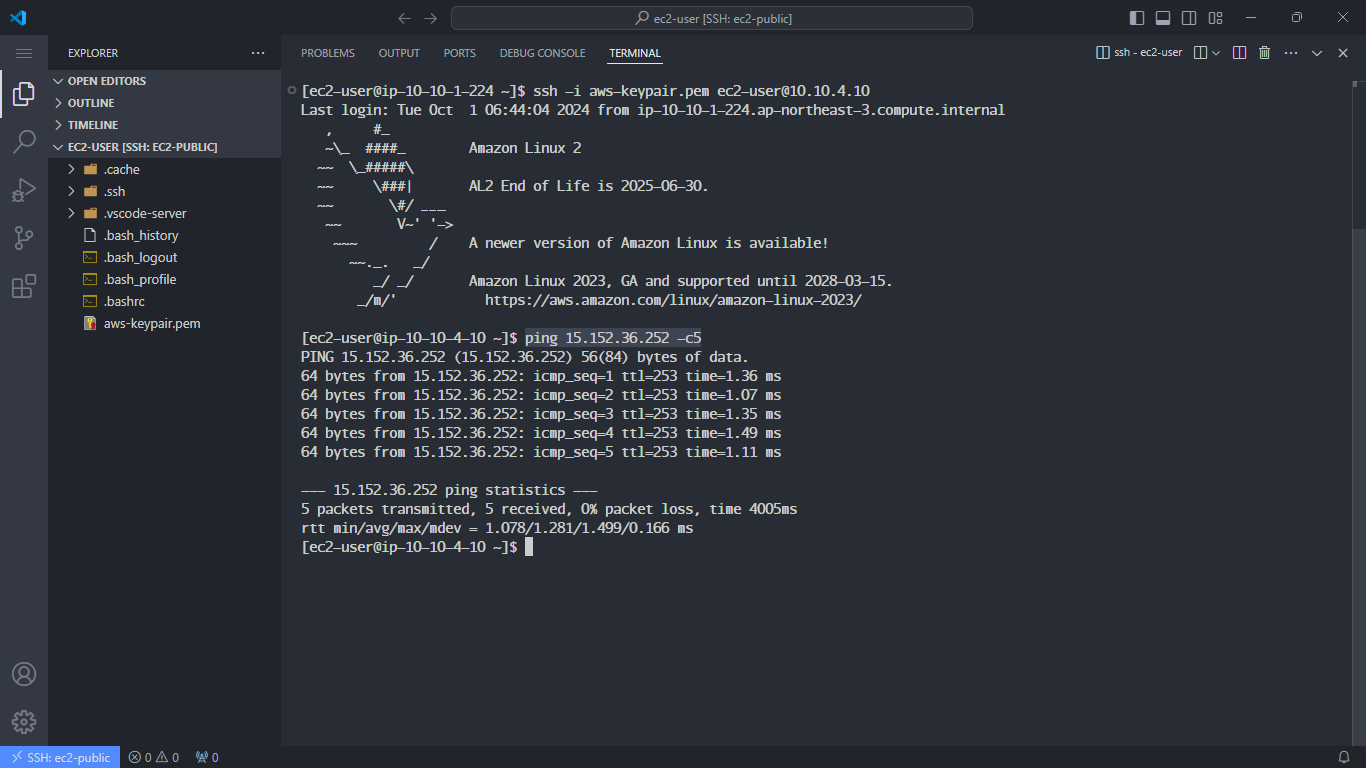

Sau khi hoàn tất cấu hình. Hãy thử thực hiện lệnh ping từ phía máy chủ Customer Gateway tới máy chủ EC2 Private. Nếu cấu hình VPN thành công bạn sẽ được kết quả như dưới đây.

ping <EC2 Private IP> -c5

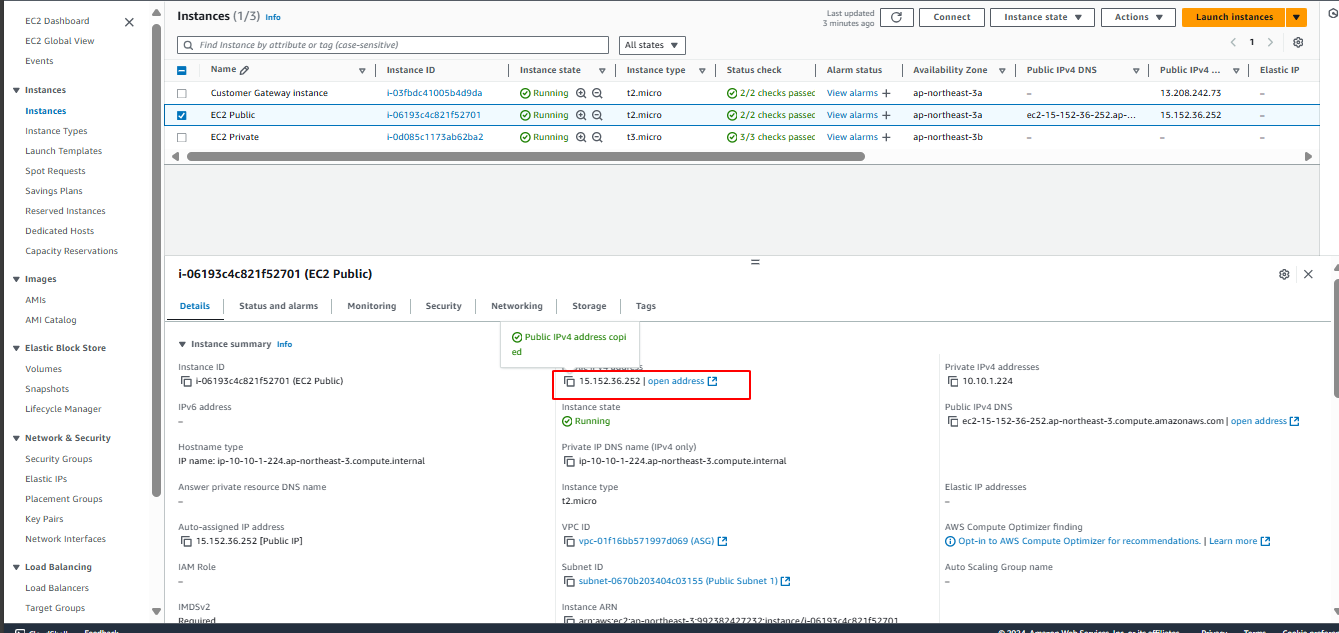

- Hãy thử thực hiện lệnh ping từ phía máy chủ EC2 Private đến máy chủ Customer Gateway.

ping <Customer Gateway IPV4> -c5

- Hãy thử kiểm tra lưu lượng truyền qua tunnel

sudo swanctl --list-sas

Vậy là chúng ta đã thành công trong việc triển khai VPN Site to Site với Transit gateway bằng vendor Strongswan.